約300台のワーム感染や偽決済画面設置の原因は? - 実例を解説

「持ち出しPC経由でVPN接続した組織内の端末約300台にワームが拡散した」「サプライチェーン経由でランサムウェアに感染した」など、2019年上半期に発生したマルウェアや不正アクセス被害の一部手口が明らかとなった。

情報処理推進機構(IPA)が、2019年上半期に企業、組織から届け出があったマルウェアや不正アクセスに関する被害について注目すべきポイントを含む事例12件をピックアップ、紹介したもの。3件については被害が発生した原因や対策など詳細を解説している。

eコマースサイトにおいて偽の決済画面へ誘導されるよう改ざんされ、クレジットカード情報など個人情報が詐取されたケースでは、同じサーバ上に外部よりアクセスできるバックアップサイトが存在。同サイトへのアクセス制御が甘く、同サイト経由で本番環境への侵入を許したという。

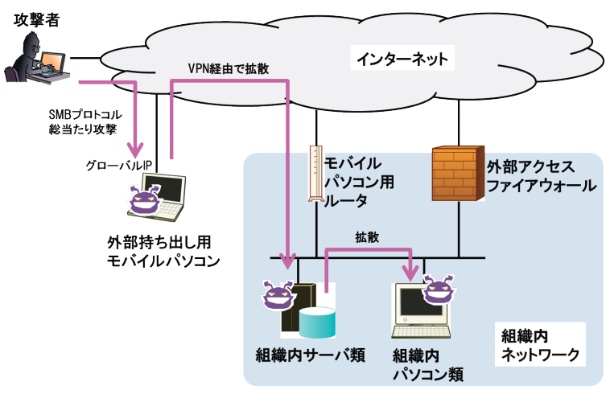

またSIM内蔵のパソコンを外部へ持ち出した際、外部よりブルートフォース攻撃を受けてワームに感染。VPN経由で組織へ接続したところ、組織内のパソコンやサーバなど300台超に感染が拡大したケースを紹介している。

持ち出しPC経由で組織内にワームが拡散した流れ(画像:IPA)

(Security NEXT - 2019/08/28 )

![]() ツイート

ツイート

PR

関連記事

一部利用者で不正ログイン、注意を喚起 - 時事通信フォト

ネット印刷サービスの侵害、情報流出の可能性 - 入稿データも

メルアカが不正アクセス被害、フィッシングメール送信される - JEMS

旧メールシステムのアカウントに不正アクセス - ゼットン

予約管理システムの管理者アカウントに不正アクセス - ホテルプリンセス京都

過去の不正アクセスが発覚、攻撃検知後の調査で判明 - コスモスイニシア

ネットワーク機器経由で侵入、脆弱性突かれる - 日本コロムビア

ヘアサロン向け予約管理システムにサイバー攻撃 - 影響など調査

国交省の子育てエコホーム支援事業、委託先サーバがスパム送信の踏み台に

海外拠点従業員のメールアカウントに不正アクセス - サクラ工業