約300台のワーム感染や偽決済画面設置の原因は? - 実例を解説

教育機関のサーバがランサムウェアに感染した事例は、運用を委託していたベンダー経由で侵入されたものだった。

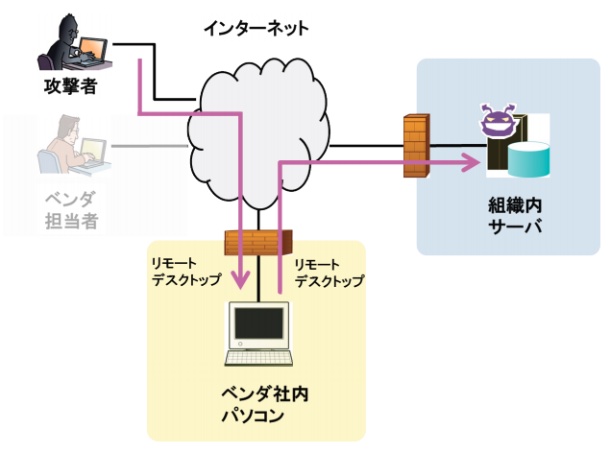

同教育機関では、リモートデスクトップによるアクセスを委託先に限定。業務を受託していたベンダーでは社内の管理用端末で運用を行っていた。

しかし、同管理用端末に対して外部より作業ができるよう、リモートデスクトップによる接続がされており、IPアドレスなどによるアクセス制御も行われておらず、ブルートフォース攻撃を受けて不正アクセスを許し、同端末経由で侵入、ランサムウェアの感染につながった。

IPAでは、修正プログラムの適用やアクセス制御など基本的な対策で防げた可能性が高い事例も少なくないと指摘。運用の不備で対策が遅れたり、放置されてしまうケースも存在し、事業計画やシステム構築の検討段階から、セキュリティに関する運用についても考慮しておく必要があるとして対策を呼びかけている。

アクセス制限していたものの、サプライチェーン経由で侵入を許した(画像:IPA)

(Security NEXT - 2019/08/28 )

![]() ツイート

ツイート

PR

関連記事

ヘアサロン向け予約管理システムにサイバー攻撃 - 影響など調査

国交省の子育てエコホーム支援事業、委託先サーバがスパム送信の踏み台に

海外拠点従業員のメールアカウントに不正アクセス - サクラ工業

倉庫管理システムに不正アクセス、関係者情報が流出か - マツダ

CMS脆弱性を突かれ改ざん被害、名古屋短大など複数サイトに影響

明星食品のInstagramアカウントが不正アクセス被害

チャットアプリの従業員アカウントに不正アクセス - フィッシングに悪用

研究室サーバに不正アクセス、学外サーバ侵害からの連鎖で - 東大

AWSアカウントに不正アクセス、スパム送信の踏み台に - つくるAI

予約管理システムから顧客にフィッシングメッセージ - 福岡のホテル