Wi-Fi対応ストレージ製品の脆弱性狙うアクセス増 - 国内IPアドレスからも

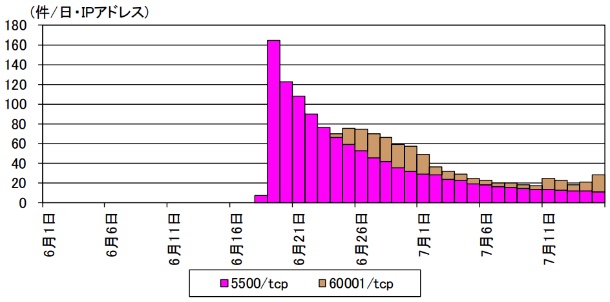

TCP 5500番ポートやTCP 60001番ポートへのアクセスが増加しているとして、警察庁が注意を呼びかけた。一部発信元には、国内のIPアドレスも含まれていたという。

同庁によれば、同庁観測システムにおいてTCP 5500番ポートに対するアクセスが6月中旬以降増加した。外部のサーバより不正プログラムをダウンロードさせ、実行を試みるものが多数を占める。

TCPシーケンス番号と宛先ポートには、ボットプログラム「Mirai」の特徴が見られた。さらに発信元のIPアドレスを調査したところ、海外製デジタルビデオレコーダ(DVR)など、IoT機器のログイン画面が表示されたという。

くわえて6月下旬より、TCP 60001番ポートに対するアクセスの増加を観測。同ポートに対するアクセスも、外部サーバから不正プログラムをダウンロードし、実行を試みるコマンドが含まれていた。

ボット「Mirai」の特徴を持ったTCP 5500番ポートやTCP 60001番ポートへのアクセス(グラフ:警察庁)

(Security NEXT - 2019/07/22 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

1月はフィッシング報告数が6.2%増 - URL件数は減少

フィッシング報告が2カ月連続で減少 - ただし悪用URLは増加

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

「偽警告」相談が2割増 - 「フィッシング」関連は1.5倍に

4Q脆弱性届出が約1.6倍に - ソフトとサイトともに増加

「JVN iPedia」の脆弱性登録が増加 - 3四半期連続で1万件超

先週注目された記事(2026年1月4日〜2026年1月10日)

フィッシング報告が減少、URLは9%増 - 4分の3超が独自ドメイン

2025年3Qのネット銀不正送金被害 - 件数、金額ベースともに7割減

2025年3Qクレカ番号盗用被害、3年ぶりに100億円を割り込む