市販スマホ監視アプリの開発会社関係者が逮捕

神奈川県警や京都府警など5府県警からなる合同捜査本部は、スマートフォンの遠隔操作ソフト「Androidアナライザー」を開発したインターナルの関係者4人を不正指令電磁的記録作成罪で逮捕した。

インターナルの「Androidアナライザー」販売ページ

問題とされる「Androidアナライザー」は、スマートフォン端末内の個人情報やGPS情報などを外部のパソコンから収集できる遠隔操作ソフト。

端末にアプリをインストールし、外部パソコンから情報を収集することが可能。SMS、LINEのメッセージを取得したり、通話を盗聴する機能などを備える。

同社は、「盗難、紛失対策アプリ」などと説明、販売していたが、同ソフトを購入、他人の端末の遠隔操作などに用いた複数のユーザーが、不正指令電磁的記録供用罪により検挙されており、今回開発会社関係者の逮捕に至った。

逮捕されたなかの3人は、オンラインゲーム「パズル&ドラゴンズ(パズドラ)」のチートツールを製作、販売したとして、11月10日に組織犯罪処罰法違反容疑で神奈川県警によりすでに逮捕されている。

市販の監視アプリとしては、2011年に恋人を監視するためのソフトとして公開された「カレログ」が大きな話題を集めた。しかし、違法性など指摘され提供を中止、コンセプトの変更を余儀なくされている。

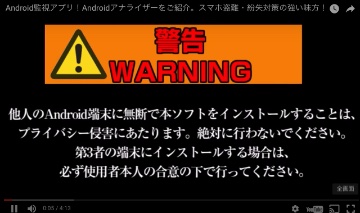

製品の紹介動画などに警告画面を挿入していた(YouTubeより)

こうした状況を踏まえてか、「Androidアナライザー」では、同アプリについて「盗難紛失対策」などとウェブサイトで説明、「他人の端末に無断でインストールすることは法律で禁止されています。必ず所有者に承諾を取った上でご利用ください」といった断りのほか、「Androidアナライザーを見つけ出し、削除する対策法」といった解説も掲載していた。

その一方で、「LINEでのやり取りを徹底的に監視することが可能」といった文言もウェブサイトへ掲載。同機能については、「LINEいじめへの対策」などと説明している。

今回捜査へ協力したトレンドマイクロによれば、7月より京都府警からの要請を受け、同アプリの機能を分析していたという。同アプリに電話帳のデータや、LINEのメッセージ、通話内容、画像などを取得する機能が搭載されていることを確認し、分析情報を提供していた。

また同じく当局へ情報提供を行っていたLookoutは、同アプリを新種のマルウェアであるとする分析結果を2015年7月に発表していた。

分析結果のなかで同社は、遠隔操作を行うためのAndroid向けマルウェアツールキット「AndroRAT」をもとに同アプリが開発されていると指摘。

「ユーザー補助機能」にある「画面読み上げ機能」を悪用。端末利用者に権限許可を求めることなく、サンドボックスを回避して画面情報を取得、LINEなどの会話データなどを盗聴しているとして注意を呼びかけていた。

(Security NEXT - 2016/12/05 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「偽警告」相談が2割増 - 「フィッシング」関連は1.5倍に

「不正ログイン」相談が約1.5倍 - 「偽警告」は関係者逮捕で減少するも限定的

2Qの個人「サポート詐欺」相談は912件 - 検挙後に減少

国際作戦「チャクラV」でサポート詐欺を摘発 - 悪質ドメイン6.6万件閉鎖

逮捕者PCから大学メルアカ情報、入手経緯など不明 - 日大

先週注目された記事(2025年2月9日〜2025年2月15日)

ランサム攻撃グループ「8Base」関係者が逮捕 - 400社以上が標的

先週注目された記事(2024年9月29日〜2024年10月5日)

複数国連携で「LockBit」の開発者など逮捕 - 防弾ホスティング関係者も

先週注目された記事(2024年9月8日〜2024年9月14日)