韓国で流行した新手の不正送金マルウェアが国内上陸 - 不正送金被害も

日本サイバー犯罪対策センター(JC3)は、オンラインバンキングへアクセスした際に、中継サーバを利用して認証情報を盗むマルウェア「KRBanker」による不正送金が発生しているとして注意を呼びかけた。

JC3による注意喚起

同マルウェアは、別名「Blackmoon」としても知られるマルウェア。オンラインバンキングへアクセスする際に、気が付かれないよう中継サーバを経由させることで、中継サーバ上で情報を盗みだす「ファーミング」を行っていた。当初は「hostsファイル」の改ざんによるDNSの書き換えを行っていたが、最近では「プロキシ自動設定(PAC)」を活用している。

少なくとも2014年初頭より活動を開始していると見られるが、動きが活発になったのは2016年に入ってから。これまではおもに韓国の金融機関を対象に活動を展開している。

Fortinetの調査では、4月の時点で感染件数は11万件にのぼり、そのうち10万9000弱が韓国での感染だった。エクスプロイトキット「KaiXin EK」やアドウェア経由で感染が広がったと見られている。

またPalo Alto Networksによれば、2015年末から5月までの半年で2000弱の亜種を捕捉。中継に用いたファーミング用のIPアドレスを200ほど確認した。「KRBanker」には中国のSNSサイトへアクセスする機能を備えており、そこからIPアドレスを入手している。

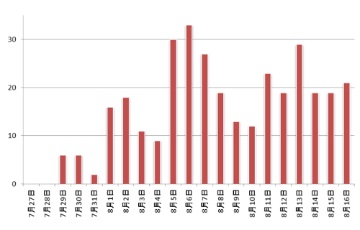

国内における検知状況(グラフ:トレンドマイクロ)

国内で目立った活動が確認されたのは7月末。トレンドマイクロによると、8月中旬の時点で検知数は300件にのぼり、改ざんされた正規サイト経由で拡散しているという。

国内8金融機関のほか、4種類の検索エンジンや社団法人のドメインがファーミングの対象となっており、検索エンジンの利用時には、「金融監督庁」などと称してポップアップを表示。注意喚起に見せかけてファーミング対象のオンラインバンキングへ誘導し、アカウント情報を入力させようとしていた。

中継サーバとHTTPにより通信を行うため暗号化通信が行われず、注意を払っていれば利用者が異常に気が付く可能性もあるが、偽サイトへ誘導するフィッシングと異なり、アドレスバーにはオンラインバンキングの正規URLが表示されるため、見過ごしてしまうおそれもある。

すでに警察庁では同マルウェアを原因とした不正送金を確認しており、セキュリティベンダーやJC3では注意を呼びかけている。

(Security NEXT - 2016/10/05 )

![]() ツイート

ツイート

PR

関連記事

ネットバンキング不正送金、被害額が5倍に - 法人は21倍

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2025年12月28日〜2026年1月3日)

2025年3Qのネット銀不正送金被害 - 件数、金額ベースともに7割減

先週注目された記事(2025年9月28日〜2025年10月4日)

ネットバンク不正送金被害が大幅減 - 平均被害額は高水準

先週注目された記事(2025年6月29日〜2025年7月5日)

法人の不正送金被害が約8.6倍 - 金額ベースで個人を上回る

法人の不正送金被害額が急増 前四半期比4.5倍に

オンライン不正送金被害額、前四半期から約4割増