日本国内のオープンリゾルバを悪用するDDoS攻撃が発生 - DNSリフレクター攻撃とは異なる手法

警察庁は、国内のオープンリゾルバを踏み台に利用したDDoS攻撃と見られるパケットが増加しているとして注意を呼びかけている。DNSリフレクター攻撃とも異なる手法だという。

アクセス制限がなく、不特定多数からの再帰的なDNSの問い合わせに対して応答する「オープンリゾルバ」を利用した攻撃パケットの増加を検知したとして注意を呼びかけたもの。

「オープンリゾルバ」は、これまでも「DNSリフレクション攻撃(DNSアンプ攻撃)」に悪用されるおそれがある。ホスティングサービスのサーバやブロードバンドルータなどが意図せずオープンリゾルバとして機能していることもあり、セキュリティ機関などが繰り返し注意を呼びかけている。

同庁によれば、これまでも発信元を偽装してオープンリゾルバを探索するパケットを2月より確認していたが、6月ごろよりパケットの内容に変化を見られ、DNSリフレクター攻撃とも異なる攻撃が行われている可能性があるという。

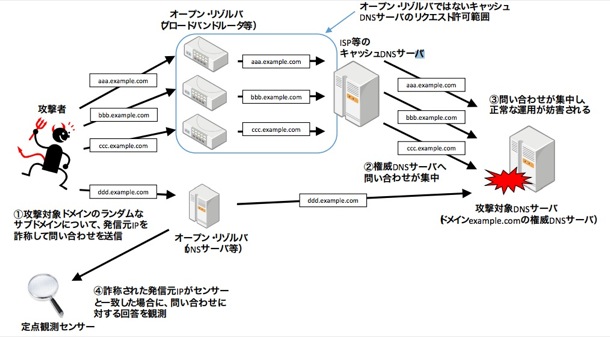

具体的には、踏み台となるオープンリゾルバから大量のDNSの問い合わせを行い、攻撃対象となるDNSサーバの運用を妨害するDDoS攻撃。「DNSリフレクション攻撃」のようなパケットの増幅はないものの、ISPの正規のキャッシュDNSなどが踏み台に利用されると、IPアドレスによるアクセス拒否ができないといった特徴がある。

想定される攻撃手法(図:警察庁)

(Security NEXT - 2014/07/23 )

![]() ツイート

ツイート

PR

関連記事

「BIND 9」に複数の脆弱性 - アップデートが公開

「AdGuard Home」に深刻な脆弱性 - 修正版が公開

「BIND 9」にサービス拒否の脆弱性 - 権威、リゾルバに影響

仮想環境を狙うマルウェア「BRICKSTORM」 - 中国政府系攻撃者が悪用

「Unbound」のDNSキャッシュ汚染脆弱性 - 追加対策版が公開

AI環境向けに分散処理フレームワーク「Ray」にRCE脆弱性

10月のDDoS攻撃は減少、攻撃規模も縮小 - IIJレポート

マルウェアの挙動をリアルタイム監視するOSSを公開 - JPCERT/CC

2025年9月も300件強のDDoS攻撃を観測 - IIJレポート

「BIND 9」にキャッシュポイズニングなど複数脆弱性