一部「無線LANルータ」でDNS設定の改ざん被害 - 誘導先でマルウェア配布

「無線LANルータ」におけるDNSサーバの設定が、悪意あるDNSサーバに書き換えられ、マルウェア配布サイトへ誘導される攻撃が報告されている。詳しい原因などはわかっていない。

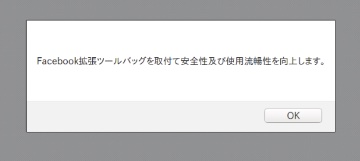

マルウェア配布サイトで表示されるアラート(画像:NICT)

SNSなどを通じて攻撃が話題となっており、攻撃について情報通信研究機構(NICT)が調査を行ったところ、ルータ側が被害に遭った詳しい原因はわからないものの、DNS設定の改ざん後にマルウェア配布サイトへ誘導されることが判明したという。

ルータが参照するDNSサーバは、一部のSNSサービスや検索サービスを除き、問い合わせに対してマルウェアを配布するウェブサーバのIPアドレスを応答していた。

今回の攻撃では、悪意あるDNSサーバとして4件のIPアドレスが利用されていたほか、誘導先のIPアドレス1件が明らかになっている。

(Security NEXT - 2018/03/29 )

![]() ツイート

ツイート

PR

関連記事

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み