一部「無線LANルータ」でDNS設定の改ざん被害 - 誘導先でマルウェア配布

誘導先で配布されていたマルウェアをインストールしたところ(画像:NICT)

問題のサイトへアクセスすると、環境に応じて日本語のほか、韓国語,中国語などで「Facebook 拡張ツールバッグを取付て安全性及び使用流暢性を向上します」といったアラートを表示。さらにAndroid向けアプリケーションファイル「facebook.apk」を配布していた。

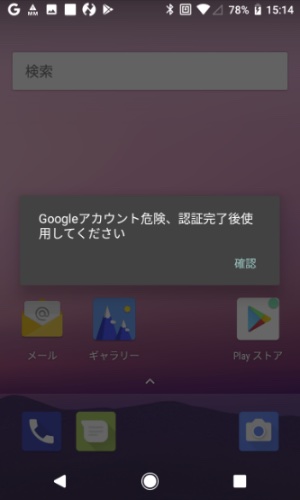

誤って問題のアプリをインストールすると、Googleアカウントが危険にさらされているなどと偽アラートを表示。氏名や生年月日などの情報を収集しようと試みる。

今回の攻撃において、感染の踏み台として利用された「無線LANルータ」の設定が、どのように書き換えられたか、詳細は不明だ。

無線LANルータに関しては、これまでもルータなどのDNS情報を不正に書き換えるマルウェア「DNS Changer」のほか、管理が甘いルータや脆弱性対策を講じていないルータが外部から数約万台規模で書き換えれたケースなども報告されている。

(Security NEXT - 2018/03/29 )

![]() ツイート

ツイート

PR

関連記事

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み