多数メールクライアントに送信者偽装できる「Mailsploit」が判明 - 送信ドメイン認証では防げず

多数のメールクライアントにおいて、送信者の偽装が可能となる脆弱性「Mailsploit」が明らかになった。送信ドメイン認証ではブロックすることができない。

メールクライアントソフトやウェブメールにおいて、送信者に任意の電子メールアドレスを表示することができる脆弱性が明らかとなったもの。

発見した研究者が調査したところ、少なくとも33のクライアントに脆弱性が存在していたという。発見した研究者は、脆弱性について「Mailsploit」と名付けている。

「Mailsploit」では、メールヘッダにおいて非ASCII文字をエンコードする「RFC-1342」を使用。多くのメールクライアントに、エンコードされた文字のデコード処理に問題が存在し、表示内容を不正に操作されるおそれがある。

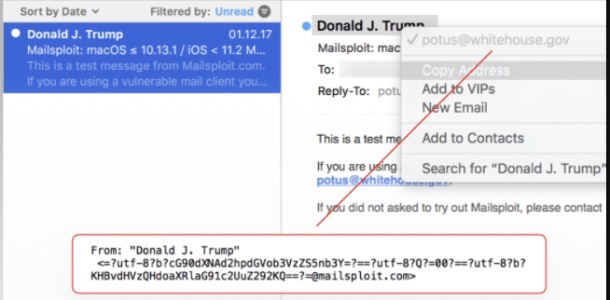

具体的には、偽装したいメールアドレスの文字列を含んだメールアドレスを作成。改行やNULLバイトなど制御文字を挿入することで、メールクライアント上で攻撃者が見せたくない本来のメールアドレスの表示を隠したり、削除できる。

実際は「mailsploit.com」から到着したメールだが、メールクライアント上では「whitehouse.gov」に偽装されている(画像:mailsploit.com)

(Security NEXT - 2017/12/07 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

「Cisco ASA/FTD」脆弱性がDoS攻撃の標的に - 修正を再度呼びかけ

「MS Edge」にセキュリティ更新 - 脆弱性2件を修正

「DeepL」のChrome向け拡張機能にXSS脆弱性

「M365 Copilot」にオープンリダイレクトの脆弱性 - すでに修正済み

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を