[Security NEXT Special PR]

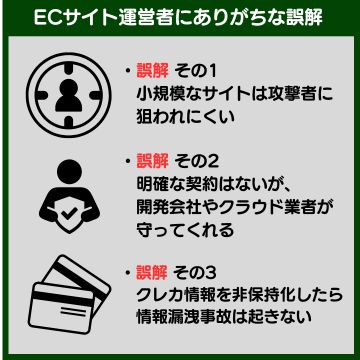

【特別企画】ECサイト運営者は要注意、「人まかせのセキュリティ」が招く危険

誤解その2:開発や運営保守会社がセキュリティ対策をしてくれる

ECサイトの構築や保守運用などを外部の専門業者に委託する企業も多いだろう。

契約の際に、セキュリティ対策について明確に取り決めているだろうか。そして契約で明示していないのに、誰かが安全を担保してくれていると思い込んではいないだろうか。

「専門事業者に依頼して作ったウェブサイトに、脆弱性などの不備があるはずがない」「クラウド上に設置されるのだから、クラウド事業者がセキュリティの面倒を見てくれている」といった思い込みは危険だ。

発注者側からすれば、ウェブサイト構築のプロならセキュリティに詳しいはずだと思いがちだが、必ずしもそうとは限らない。セキュリティ対策に精通していないプログラマーやデザイナーがウェブサイトの構築を請け負うケースも少なくない。

そもそもウェブサイトの安全性を担保するには、高度な専門知識が求められる。仮に構築した時点で脆弱性がなくとも、時間の経過とともにあらたな脆弱性が見つかることもある。

またクラウド事業者も、提供するサービスであるインフラ部分のセキュリティを維持する義務はあるが、その上に構築されたサーバやウェブアプリケーションなどは対象外であることがほとんどだ。ウェブサイトの運営者がみずから安全を確保しなければならない。

開発や運用にあたって、ウェブサイトに求められるセキュリティについて、誰が責任を持って維持、運用するのか。関係者間でそれぞれ明確にし、契約書で定めるなり、自社でしっかり管理しなければ、事故が発生するリスクも高まり、いずれは運営者に跳ね返ってくる。

誤解その3:クレカ情報が非保有だから大丈夫

最後に挙げたいのは、「自社ではクレジットカード情報を保有していない」ことから来る油断だ。

もともと購入者の個人情報やクレジットカード情報を扱うECサイトは、攻撃者にとって「おいしいターゲット」であった。そのため以前はECサイト内のデータベース内に保存されたクレジットカード情報をまるまる抜き取られる事故も多かった。

そこで危機感を持ったクレジット業界では、EC加盟店におけるクレジットカード情報の非保持化を急ピッチで推進した。その結果、ECサイト側ではクレジットカードを保持せず、決済代行事業者がクレジットカード情報を扱うケースが増えている。

決済代行業者を利用するECサイト運営者は、「クレカ情報が漏洩するリスクを解消できた」と安心しているかもしれない。たしかに「保持していない情報は、漏洩しようがない」と考えるのは当然だ。

しかし、まさにこうした思い込みによる対策の甘さが攻撃者の狙い目となる。近年は大小さまざまなECサイトが「ウェブスキミング」攻撃の餌食となり、思いもよらぬ情報漏洩事故に巻き込まれている。

(提供:ユービーセキュア - 2025/03/24 )

![]() ツイート

ツイート

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

2025年4Qクレカ不正利用被害、4年ぶりに100億円下回る

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

2025年3Qクレカ番号盗用被害、3年ぶりに100億円を割り込む

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告

増加傾向から一転、被害額が4割弱減 - クレカ不正利用

通販サイトでの「ウェブスキミング」に業界団体が注意喚起

クレカ不正利用、前四半期比2割増 - 200億円迫る勢い

2024年4Qのクレカ不正利用被害額、約22%増 - 過去最多