初期侵入から平均62分で横展開を開始 - わずか2分のケースも

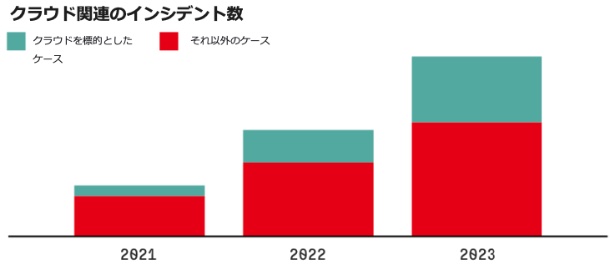

2023年はクラウド環境にも影響を及ぼすインシデントが前年から75%増となった。

管理ツールやAPIなどが用意されているクラウドサービスにおいて攻撃者がこれら機能を悪用するなど、あえてクラウドサービスを標的とした攻撃が110%増と目立って増加。クラウド環境が影響を受けたインシデントの約3分の1を占めている。

また金銭を目的とした犯罪グループにおいて初期侵入からネットワーク内に横展開するまでの「平均ブレイクアウトタイム」は62分だった。前年の84分から20分短縮している。

同社が検知したもっとも早いケースでは、2分7秒後にラテラルムーブメントを開始していた。最終的に実行には至らなかったものの、2分57秒後にランサムウェアが攻撃対象の環境へドロップされたケースもある。

また初期侵入に悪用される「アクセス情報」がダークウェブ上で売買されるケースも増加しており、売買を持ちかける広告2992件を確認した。前年から約2割増となっている。

こうした広告は米国に集中しており、カナダや欧州、インド、東南アジア、南米の一部でも確認されているが、日本国内における目立った広告掲載は確認されていない。

クラウド関連のインシデント数。あえてクラウドを標的とするケースが年々増加している(グラフ:CrowdStrike)

(Security NEXT - 2024/03/29 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

小中20校で児童生徒の個人情報を同意なしにPTAへ提供 - 静岡市

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

電子カルテで知人情報を不正取得、漏洩した病院職員を処分 - 青森県

手術室のタブレット端末が所在不明 - 荻窪病院

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

業務用チャットアカウントに不正アクセス - 東京計器

デンソー海外2拠点にサイバー攻撃 - 情報流出の可能性、生産に影響なし