初期侵入から平均62分で横展開を開始 - わずか2分のケースも

サイバー攻撃において初期侵入から横展開までの時間が短縮されており、平均で1時間ほどとする調査結果をCrowdStrikeが取りまとめた。2分ほどで横展開を開始するケースや、3分後にはランサムウェアを用意していたケースもあったという。

CrowdStrikeが同社製品などを通じて観測したテレメトリ情報をもとに2023年の脅威動向について取りまとめたもの。

2023年に同社ではあらたに34の攻撃グループを特定。追跡中のグループはあわせて232となった。ただし、これらグループには活動を休止したグループが含まれる場合もある。また命名には至っていないが130以上のクラスタについても動向を追っている。

2023年は初期侵入においてマルウェアを用いない攻撃が前年より4ポイント上昇し、75%と全体の4分の3を占めた。窃取した認証情報を不正利用するケースが増えたことなども影響したと分析している。

なかでも攻撃者が人の手を介して相手の反応を見ながらインタラクティブに攻撃する「対話型攻撃」が前年比60%増となった。ユーザーや管理者の振る舞いを模倣するケースもあり、悪意ある活動か正当なアクセスか区別が難しいケースも見られる。

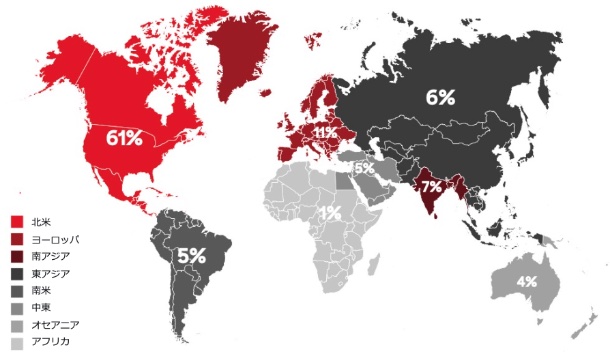

「対話型攻撃」の61%が北米に集中。次いで多い欧州でも11%に過ぎず、日本を含めたアジア地域や中東、オセアニア、アフリカではいずれも10%未満となっており地域差も大きい。言語などが壁となっている可能性もある。

地域ごとの「対話型攻撃」の割合。米国の割合が突出して高い(グラフ:CrowdStrike)

(Security NEXT - 2024/03/29 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

小中20校で児童生徒の個人情報を同意なしにPTAへ提供 - 静岡市

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

電子カルテで知人情報を不正取得、漏洩した病院職員を処分 - 青森県

手術室のタブレット端末が所在不明 - 荻窪病院

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

業務用チャットアカウントに不正アクセス - 東京計器

デンソー海外2拠点にサイバー攻撃 - 情報流出の可能性、生産に影響なし