1月のフィッシング、独自ドメイン使用する送信元メアドが増加

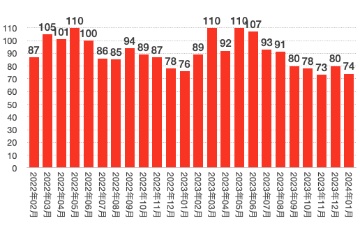

フィッシングに悪用されたブランド件数の推移(グラフ:フィ対協の発表をもとに独自に作成)

フィッシング攻撃に悪用されたブランドは、前月から6件減少して74件。業種を見ると「クレジットと信販関連」が16件、「金融関連」が11件、「通信事業者とメールサービス関連」が9件、「配送関連」が6件、「オンラインサービス関連」が5件、「EC関連」が4件。

具体的なブランドとしては、前月に引き続き「ETC利用照会サービス」が約18.0%でもっとも多い。続く「三井住友カード」「Amazon」「マイナポイント事務局」「エポスカード」をあわせると全体の約55.5%にのぼる。1000件以上の報告があったブランドは16件あり、これらで全体の約91.3%を占める。

1月はさまざまなクラウドサービスから大量のフィッシングメールが配信された。広く提供されているメールサービスのアカウントからフィッシングメールが配信されるケースも見られる。約65.0%が逆引き設定がされていないIPアドレスからの送信だった。

同協議会の調査用メールアドレスに着信したフィッシングメールのうち、送信元として正規のドメインを偽装した「なりすましメール」は約39.9%。前月の約50.2%から10.3ポイント減少している。

このうち約33.6%は送信ドメイン認証技術「DMARC」で受信の拒否や隔離が可能だった。「DMARC」のポリシーが「none」とされていたり、「DMARC」そのものが設定されていなかったものは約3.2%まで縮小している。

独自ドメインを用いたメールが約56.7%にのぼり、送信ドメイン認証の判定を回避しようとする試みが急増。独自ドメインで「SPF」「DKIM」を認証成功させる「なりすまし送信メール」も多く確認されたという。

(Security NEXT - 2024/02/15 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開

「WebSphere」のウェブサーバプラグインに深刻な脆弱性

「LiteSpeed cPanel Plugin」に脆弱性 - すでに悪用も、侵害有無の確認を

システム障害が発生、サイバー攻撃の可能性 - 精電舎電子工業

ファイルサーバでランサム被害を確認 - ダイヤモンド関連企業

県内高校で生徒情報含む連携支援シートを紛失 - 新潟県

元従業員が取引先情報を持ち出し - ロッキング・オン・ジャパン

iOS版「Firefox」にアップデート - 「なりすまし」脆弱性を解消

ウェブメール「Roundcube」に複数脆弱性 - アップデートが公開