「SLP」に反射攻撃のおそれ、早急にアクセス制限を - 最大2200倍に増幅

「サービスロケーションプロトコル(SLP)」が、リフレクション攻撃に悪用されるおそれがあることがわかった。増幅率も高く、早急にSLPサービスに対する外部アクセスを制限するよう注意が呼びかけられている。

「SLP」は、ネットワークにおいて相互にシステムを検出し、通信できるようにするプロトコル。UDP 427番ポートが利用されている。リクエスト元のIPアドレスを偽装し、攻撃対象へ大量のUDPトラフィックを送りつけることができるリフレクション攻撃に同プロトコルを利用できることが明らかとなったもの。

今回の問題について共同で研究を行なったBitsightおよびCuresecの研究者は、「SLP」を単なるリフレクション攻撃に利用した場合、増幅率は大きくても12倍程度だが、SLPへサービスを登録することで増幅率が格段に増加すると指摘。

多くのSLPサービスではリモートより認証なしに任意のサービスを登録することができ、29バイトのリクエストに対して約65000バイトを応答させることも可能で、最大2200倍とこれまで報告されているリフレクション攻撃のなかでも高い増幅率になると説明している。

調査を行なった2023年2月時点でグローバルにおいて2000を超える組織で5万4000超のインスタンスが公開されていたという。具体的には、「VMware ESXi」をはじめ、コニカミノルタ製プリンタ、Planex製ルータ、IBMの統合管理モジュール(IMM)、Super Micro ComputerのIPMIユーティリティだった。

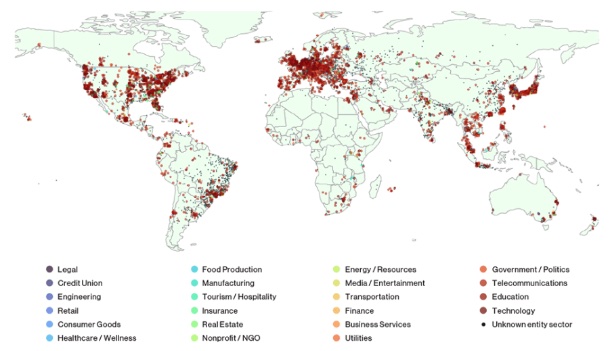

影響を受けるSLPサービスが公開されていたIPアドレスの地域やサービスセクター(画像:Bitsight)

(Security NEXT - 2023/04/27 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

小中20校で児童生徒の個人情報を同意なしにPTAへ提供 - 静岡市

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

電子カルテで知人情報を不正取得、漏洩した病院職員を処分 - 青森県

手術室のタブレット端末が所在不明 - 荻窪病院

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

業務用チャットアカウントに不正アクセス - 東京計器

デンソー海外2拠点にサイバー攻撃 - 情報流出の可能性、生産に影響なし