輸送中であるかのように演出 - 「佐川急便」装うフィッシングに注意

フィッシング対策協議会は、「佐川急便」を装うフィッシング攻撃の報告を受けているとして注意喚起を行った。

荷物の配達通知を装うフィッシング攻撃が発生しているもの。メールの本文では「重要な荷物が届いたが、荷物に不備があり、受取人と連絡が取れなかった」などと説明。

「受取人であるか確認したい」などとしてリンクからアクセスを促す一方で、48時間以内に確認が取れない場合は荷物を返却するなどと不安を煽っていた。

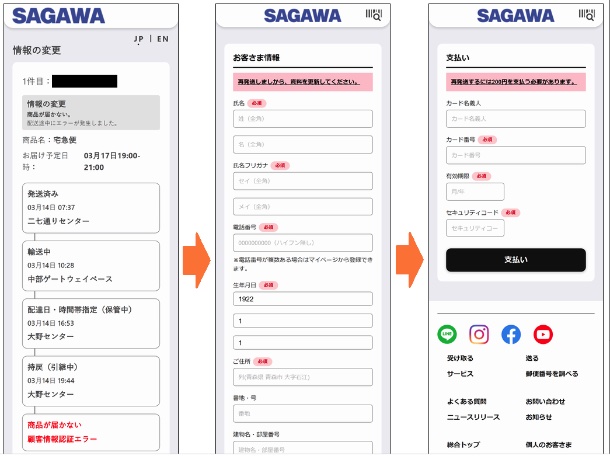

誘導先のフィッシングサイトでは、「お届け予定日」などとして具体的な日付や配送ルートを記載し、あたかも輸送中であるかのように演出。氏名や生年月日、住所、電話番号、メールアドレスのほか、クレジットカード情報などを入力させようとしていた。

3月15日の時点でフィッシングサイトの稼働が確認されており、同協議会では閉鎖に向けてJPCERTコーディネーションセンターへ調査を依頼。類似したフィッシング攻撃に注意するよう呼びかけている。

今回確認されたフィッシングサイトの一部。配送ルートなどを記載し、本物であるかのように装っていた(画像:フィ対協)

(Security NEXT - 2023/03/15 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Apache Fory」の「Java SDK」に脆弱性 - 修正版が公開

「SolarWinds Serv-U」にDoS脆弱性、悪用も - 米当局が注意喚起

先週注目された記事(2026年5月31日〜2026年6月6日)

送信メールの添付ファイル保管サーバが侵害 - 石川のSIer

サーバに不正アクセス、侵害経路や影響を調査 - ソディック

役場でPC盗難、盗難防止ワイヤーが切断 - 大郷町

卒業生宛の「進路だより」でメール誤送信 - 新潟県

クラウド侵害で個人情報流出か、未発売のゲームデータも - ビジュアルアーツ

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認