「Log4Shell」攻撃、対象ポートが拡大中 - 警察庁観測

ログ記録ライブラリ「Apache Log4j」に深刻な脆弱性「Log4Shell」が明らかとなった問題で、警察庁は攻撃の観測動向を公開した。攻撃対象ポートが拡大している。

「Apache Log4j」にリモートより攻撃が可能となる脆弱性「CVE-2021-44228」や「CVE-2021-45046」が見つかり、すでに悪用が確認されているが、警察庁が全国の警察施設に設置したセンサーの観測動向について取りまとめたもの。

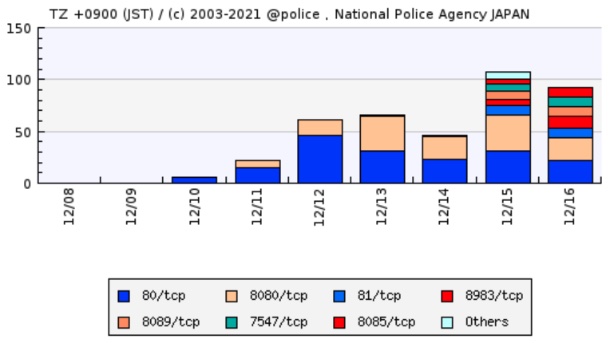

脆弱性を悪用する攻撃は、実証コード(PoC)が公開された12月10日より観測されており、12日には1センサーあたり50件を超え、15日には1センサーあたり100件以上のアクセスがあった。今後さらなる増加も懸念される。

攻撃対象も当初はTCP 80番ポートが狙われていたが、翌11日にはTCP 8080番ポートも標的となった。その後も徐々に対象ポートを拡大し、12月15日に入ってからはTCP 81番ポートやTCP 8089番ポートのほか、「Apache Solr」で利用するTCP 8983番ポート、海外製ルータで用いられるTCP 7547番ポートなどへのアクセスもコンスタントに観測されている。

同庁は、攻撃パケットにおいてウェブアプリケーションファイアウォール(WAF)などの定義ファイルによる検知を回避する動きもあると指摘。別の対策も検討するよう呼びかけている。

12月16日12時時点における1センサーあたりの平均攻撃数(グラフ:警察庁)

(Security NEXT - 2021/12/16 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

複数団体宛てのメールに個人メアドを誤掲載 - 埼玉県

ノベルティ送付時に異なる宛名、宛先データに不備 - 東京都

小学校で児童の個人情報含む指導計画を紛失 - 柏市

ランサム被害で株主や従業員情報が流出した可能性 - テイン

SMTPサーバで設定不備、約17万件のスパム送信 - 奈良女大

保険料の架空請求メール出回る - 電子決済アプリ誘導に警戒を

一部利用者で不正ログイン、注意を喚起 - 時事通信フォト

ファイルサーバ「goshs」に認証回避など複数脆弱性 - 修正版を公開

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「第一生命」かたるフィッシングメールに注意 - 「5000円相当プレゼント」と誘導