「Log4Shell」の悪用、国内でも多数検知 - 国内で被害も

ラックが確認した通信先のドメインやIPアドレス

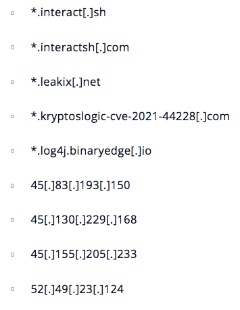

攻撃を受けたホストから外部ホストに対する不審な通信についても検知した。「IoC(Indicators of Compromise)」情報として同社は通信先となっていた5件のドメインと、IPアドレス4件を公開。ドメインについてはサブドメインに任意の文字列が追加されている。

件数や具体的な内容などは明らかにしていないが、国内において実際に被害が出ているケースも確認されているという。至急対策を講じる必要があると同社では訴えている。

影響を受けるソフトウェアを利用している場合は、すみやかに最新版へ更新することを推奨。すでに攻撃を受けている可能性も踏まえ、影響を受けた環境で不審なファイルやプロセスがないか、通信先として判明しているドメインの名前解決を試みたログ、意図しない「LDAP」や「RMI」あての通信が行われていないかログを確認することなどをアドバイス。

ファイアウォールやプロキシサーバを調査することで攻撃の痕跡などを発見できる場合があると述べた。

またこうした状況は、国内だけでなくグローバルで生じているとして、海外の関連会社における対策もあわせて実施するよう求めている。

(Security NEXT - 2021/12/14 )

![]() ツイート

ツイート

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加