「Log4Shell」の悪用、国内でも多数検知 - 国内で被害も

広く活用されているログ記録ライブラリ「Apache Log4j」に深刻な脆弱性「Log4Shell」が明らかとなった問題で、国内においても脆弱性を悪用した通信が多数観測されている。

問題の脆弱性「CVE-2021-44228」は、ログ処理に問題があり、リモートよりコードを実行されるおそれがある脆弱性。12月9日に公開され、12月10日には実証コード(PoC)が登場した。同ライブラリを組み込んだ製品、サービスなど多くの製品に影響が及んでいる。

国内においてSOCを運用するラックでは、脅威インテリジェンスで12月10日に脆弱性の悪用を確認したことを受け、実証コードの調査を終えた11日深夜にオリジナルの定義ファイルをリリースした。以降多数の攻撃通信を検出している。

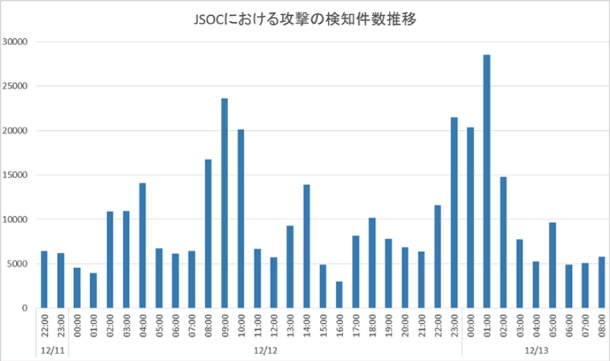

特定のドメインやIPアドレスへ通信するよう求めるもので、「LDAP」「DNS」「RMI」といったプロトコルが指定されていた。1時間あたり5千件前後から多いときには3万件弱の通信を検知している。

あくまでアナリストによる感触であると前置きした上で、これまで観測された通信の内容は、調査と見られるものが4割から5割、のこる5割から6割は脆弱性を悪用して実際に攻撃を展開するものだという。

SOCにおける攻撃の検知状況(グラフ:ラック)

(Security NEXT - 2021/12/14 )

![]() ツイート

ツイート

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加