「Mirai」国内感染ホスト、約半数がロジテック製ルータ

情報通信研究機構(NICT)は、国内で観測されている「Mirai」感染ホストの約半数は、脆弱性が未修正のロジテック製のルータで、約1500台が複数のマルウェアに繰り返し感染しているとの分析結果を明らかにした。

同機構のNICTERプロジェクトが、ダークネット網を用いたサイバー攻撃観測システム「NICTER」でマルウェア「Mirai」に感染したホストより発信されたパケットの動向について調査、分析したもの。

国内では2021年以降、Mirai感染ホスト数は1000前後で推移していると見られるが、ロジテック製ルータが占める割合が、2021年2月後半より増加しており、約半数にのぼっているという。

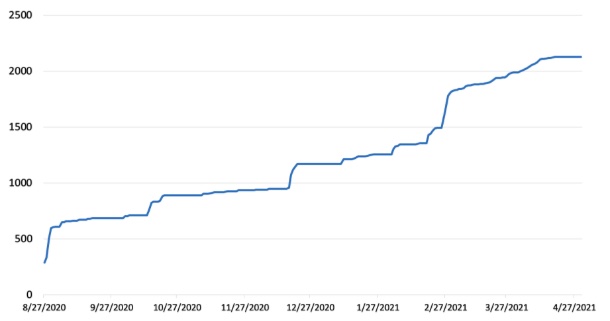

2020年8月以降にこれら感染ホストでバナー情報より取得した「UUID(Universally Unique Identifier)」の件数は、重複を除くと2126件。そのうち2118件がロジテック製のルータ「LAN-W300」シリーズだった。

同シリーズには、2015年に公表された「Realtek SDK」の脆弱性「CVE-2014-8361」の影響を受けることが判明している。未修正の機器は、従来より繰り返し攻撃の標的となっており、2021年以降もTCP 52869番ポートに対する攻撃が活発に展開されていた。同様の動きはJPCERTコーディネーションセンターにおいても観測されている。

「Mirai」感染ホストの重複を除いた「UUID」件数の推移(グラフ:NICT)

(Security NEXT - 2021/05/17 )

![]() ツイート

ツイート

PR

関連記事

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み