「ZeroShell」に対する脆弱性攻撃、国内でも観測

ルータやファイアウォールといった機能を提供するLinuxディストリビューション「ZeroShell」において、既知の脆弱性を狙った攻撃が国内でも7月中旬ごろより観測されている。

約1年前に認証なしにリモートよりコマンドの実行が可能となる「CVE-2019-12725」が明らかとなり、修正プログラムが提供されているが、警察庁によれば同脆弱性を狙った攻撃を7月16日ごろより観測しているという。同様の傾向はSANS Instituteの研究者も観測しており、注意を呼びかけていた。

同庁によると、今回観測された通信では、外部サーバからシェルスクリプトをダウンロードして実行を試みるもので、シェルスクリプトを実行されるとさらに「Mirai」の亜種など外部より別のプログラムをダウンロードし、実行しようとするという。

同庁では、「ZeroShell」の利用者に対してアップデートの実施やアクセスの制御など、対策を講じるよう呼びかけるとともに、脆弱なバージョンを利用している場合はすでに攻撃を受け、侵害されているおそれもあるとして意図しないプログラムが動作したり、外部との通信が行われていないか、確認するよう注意を呼びかけている。

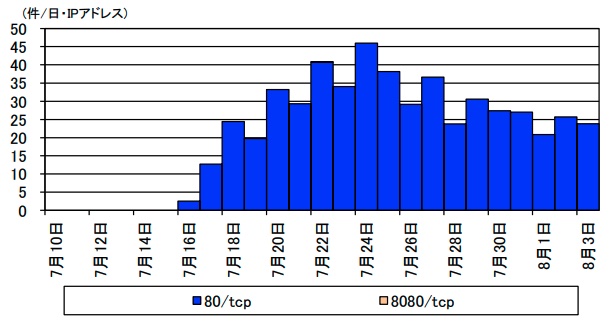

「ZeroShell」の既知脆弱性に対するアクセス動向(グラフ:警察庁)

(Security NEXT - 2020/08/11 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み

「Zoho Mail for WordPress」にCSRF脆弱性 - 設定改ざんのおそれ

「Android」に月例セキュリティ更新、脆弱性122件を修正 - 悪用の兆候も

「Firefox」が複数の脆弱性を修正 - iOS版のアップデートも

「Ivanti Neurons for ITSM」に高リスク脆弱性 - 定例外パッチを公開

「Cloud Foundry UAA」にEC秘密鍵情報が漏洩するおそれ

米当局、「Oracle WebLogic Server」既知脆弱性の悪用に警鐘