Windowsの「タスクスケジューラ」にあらたな脆弱性 - 修正方法は不明

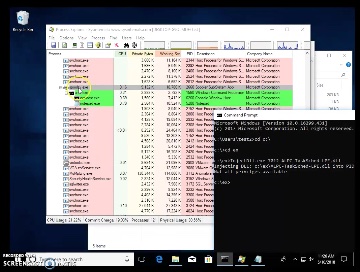

GitHub上に公開されたPoCの動作する様子の動画(画像:GitHub)

Windowsの「タスクスケジューラ」にあらたな脆弱性が判明した。修正方法や回避策などはわかっていない。

「タスクスケジューラ」に権限昇格の脆弱性が判明したもの。「アドバンストローカルプロシージャコール(ALPC)」の処理に起因するものだという。

セキュリティ研究者がTwitterで公表し、GitHubで実証コード(PoC)などが公開されている。

CERT/CCによると、同脆弱性に対する修正方法や緩和策などはわかっていないという。

(Security NEXT - 2018/08/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

HPのLinux向け印刷ソフトに深刻な脆弱性 - アップデートを呼びかけ

「Unbound」に深刻な脆弱性 - コード実行やキャッシュ汚染などのおそれ

PHP向けテンプレートエンジン「Twig」にRCE脆弱性

米当局、「Langflow」や「Apex One」の脆弱性悪用に注意喚起

Android版「ロボフォーム」に脆弱性 - 意図しないファイルDLのおそれ

米当局、脆弱性悪用確認リストに7件追加 - IEなど旧製品関連も

「Microsoft Defender」に権限昇格やDoS脆弱性 - 悪用を確認

「TrendAI Apex One」に複数脆弱性 - 一部はすでに悪用

「BIND 9」に複数の脆弱性、すみやかな更新を強く推奨

「Drupal」が緊急更新を予定 - 数時間で脆弱性悪用の可能性