Android端末よりGoogleアカウント奪う「Gooligan」 - 100万件以上のアカウントで被害か

「Gooligan」は、感染後に端末のroot権限を奪い、端末内のメールアドレスや認証トークンを取得。Googleアカウントを侵害し、端末所有者になりすましてGoogle Playよりアプリをインストール、アプリを評価することにより、収益を上げていた。

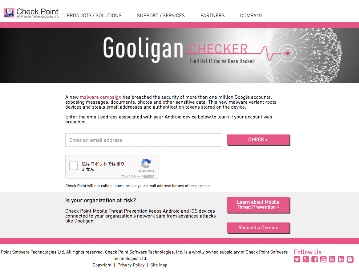

被害に遭っているか確認できる「Gooligan Checker」

不正にインストールされるアプリは、1日あたり3万件以上にのぼり、すでに200万件がインストールされたとCheck Pointでは見ている。

今回の問題について報告を受けたGoogleでは、「Gooligan」を含む「Ghost Pushファミリー」の関連アプリについて、Google Playから排除を進めているほか、被害を受けたユーザーに対して通知やトークンの無効化などを実施した。

またチェック・ポイントでは、Googleアカウントが侵害されているかチェックできる「Gooligan Checker」をインターネットで公開。感染していた場合は、OSのクリーンインストールが必要になるという。

(Security NEXT - 2016/12/01 )

![]() ツイート

ツイート

PR

関連記事

「Chrome」にセキュ更新、脆弱性74件を修正 - 一部で悪用も

米当局、Check Point製UTMやLiteLLMの脆弱性悪用に注意喚起

「VCF Operations」に複数のXSS脆弱性 - 修正版が公開

Check Pointのレガシー構成VPNにゼロデイ脆弱性 - 5月初旬より悪用

「TeamCity」などJetBrainsの4製品に22件の脆弱性

「Apache Fory」の「Java SDK」に脆弱性 - 修正版が公開

「SolarWinds Serv-U」にDoS脆弱性、悪用も - 米当局が注意喚起

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも