メールセキュリティ製品「Cisco ESA」に深刻な脆弱性 - テスト用インターフェースが残存

Cisco Systemsのメールセキュリティ製品「Cisco Email Security Appliance(ESA)」にリモートよりルート権限を奪われるおそれがある深刻な脆弱性が含まれていることがわかった。

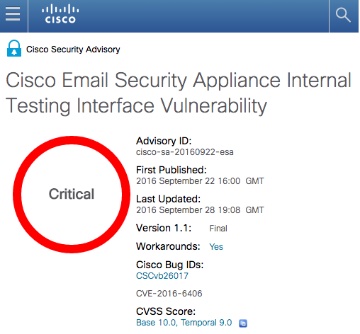

脆弱性の重要度は「クリティカル」(画像:Cisco Systems)

同製品に搭載しているOS「Cisco IronPort AsyncOS」において、リモートより認証なしに機器の制御を奪取することが可能となる脆弱性「CVE-2016-6406」が判明したもの。同社では脆弱性の重要度を4段階中もっとも高い「クリティカル」にレーティングしている。

一部バージョンに製造段階で必要となるテストやデバッグ用に用意されたインタフェースが存在していることが判明したもので、同インタフェースを攻撃することで、ルート権限を取得できるという。

同社では、回避策として対象機器をコマンドラインからリブートすることによりテスト用インタフェースを使用不能にできると説明。また脆弱性を修正した「同9.1.2-041」「同9.7.2-065」をリリースした。「同10.0.0系」に関してはパッチの準備を進めている。

(Security NEXT - 2016/09/29 )

![]() ツイート

ツイート

PR

関連記事

「Apache Fory」の「Java SDK」に脆弱性 - 修正版が公開

「SolarWinds Serv-U」にDoS脆弱性、悪用も - 米当局が注意喚起

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性