2016年上半期の標的型攻撃メール、99%が圧縮ファイル利用

警察庁は、サイバーインテリジェンス情報共有ネットワークを通じて把握した2016年上半期の標的型攻撃メールの動向を取りまとめた。

同ネットワークには、技術を有する全国7402の事業者が参加。情報窃取を目的としたサイバー攻撃の情報を共有しており、同ネットワークから受けた報告状況を同庁が取りまとめた。

標的型攻撃メールは、2015年下半期から405件減となる1951件。いわゆる多数の組織を狙った「ばらまき型」が1667件で85%を占めており、ばらまき型以外の攻撃メールは284件だった。

これらのうち81%は、インターネットで外部へ公開されていない非公開のメールアドレスを対象とした攻撃で、受信組織内部を発信元と見せかけるなど、91%で送信元の偽装が見られた。

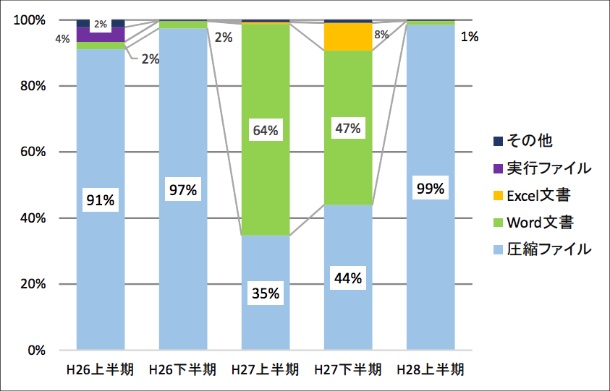

攻撃に用いられたファイルを見ると、99%で圧縮ファイルを使用。前回の44%から55ポイントの増加となっている。一方、前回半数近くでWordファイルを用いていたが、今回大幅に減少している。

圧縮ファイルの中身を見ると、実行ファイルが最多で1439件にのぼる。JavaScriptファイル(.js)の圧縮ファイルは、前期の57件から大幅に増加、472件で続いた。

添付ファイルの内訳(グラフ:警察庁)

(Security NEXT - 2016/09/16 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

先週注目された記事(2025年10月26日〜2025年11月1日)

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告

先週注目された記事(2025年8月17日〜2025年8月23日)

インシデントが前四半期比37.3%増 - サイト改ざんが約2.4倍

国内インシデント、前四半期比9.4%増 - サイト改ざんが1.8倍

IPA、「情報セキュリティ10大脅威 2025 組織編」の解説書を公開

「セキュリティ10大脅威2025」 - 「地政学的リスク」が初選出