Lookout、「画面読み上げ機能」でLINEを監視する市販アプリをマルウェア認定

Lookoutは、日本国内でサンドボックスを回避するあらたな手法を用いた新種のモバイルマルウェアを発見したと発表した。公然と販売されているとして非難している。

同社が新種のマルウェアとして名指ししたのは、国内で販売されているインターナルの「Androidアナライザー」。通話履歴や電話帳、SMSなどのデータを取得、音声の録音機能などを備えた外部監視アプリで、LINEのメッセージを取得する機能も備えている。

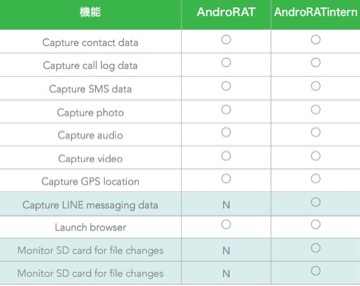

「AndroRAT」と「AndroRATIntern」の機能(表:Lookout)

Lookoutでは、同ソフトをAndroid向けの遠隔操作ツールである「AndroRAT」をもとに開発されたもので、あらたなモバイルの脅威「AndroRATIntern」と命名。数は多くないものの、日本国内で検知しているという。

LINEのメッセージを取得する機能については、「ユーザー補助機能」にある「画面読み上げ機能」を利用しており、OS経由で画面情報を取得。端末利用者に権限許可を求めることなく、LINEのデータへアクセスしている。

この点についてLookoutは、OSのループホールを悪用し、本来サンドボックスで保護されているデータが侵害されていると非難。今回はLINEが対象となったが、LINEアプリの脆弱性に起因する問題ではなく、あらゆるアプリがこうした危険にさらされる可能性があると分析している。

(Security NEXT - 2015/07/02 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「JVN iPedia」の脆弱性登録、微減するも4四半期連続で1万件超え

「MS Edge」がアップデート - 「クリティカル」含む脆弱性60件を修正

「MS Edge」も2度にわたり更新 - ゼロデイ脆弱性を解消

米当局、Chromeゼロデイ脆弱性に注意喚起 - Chromium派生ブラウザも注意

「Firefox」に複数の脆弱性 - セキュリティアップデートを公開

先週注目された記事(2026年3月1日〜2026年3月7日)

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「Android」に月例パッチ、脆弱性107件に対応 - 2件ですでに悪用も

「Firefox 148」で50件超の脆弱性を修正 - AI制御機能の追加も