企業狙う「やり取り型攻撃」が約1年ぶりに復活 - より巧妙かつ執拗に進化

メールによるやり取りを通じて相手を信頼させ、マルウェアに感染させる、いわゆる「やり取り型攻撃」が、約1年ぶりに確認された。その手口は、何度も異なる形式でマルウェアを送り付けるなど、より巧妙で執拗なものへ進化を遂げている。

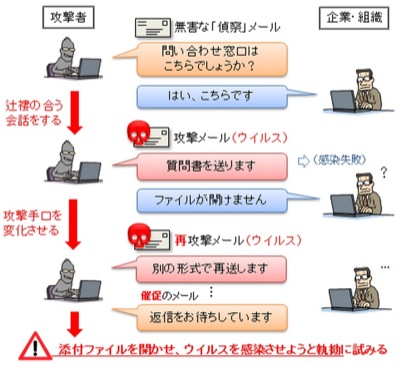

やりとり型攻撃の流れ(図:IPA)

問題の「やり取り型攻撃」は、企業の外部窓口などとのやり取りを通じて、マルウェアへ感染させる標的型攻撃のひとつ。問い合わせなどのメールに見せかけ、一見無害なやり取りなどをまじえつつ、窓口担当者の警戒心を解き、添付ファイルを開かざる得ない状況に誘導。遠隔操作するためのマルウェアへ感染させて、情報の窃取などを行う。

2011年に確認されて以来、攻撃は断続的に発生。ここ約1年は収束していたが、情報処理推進機構(IPA)によれば、ふたたび8月から10月にかけ、少なくとも国内5組織であわせて7件の攻撃が確認されたという。攻撃手口も、以前と比較してより巧妙になっており、マルウェアへ感染させるために、複数のステップを用意していた。

(Security NEXT - 2014/11/21 )

![]() ツイート

ツイート

PR

関連記事

偽警告被害、ファイル共有サービス利用時に誘導 - 北九州市立大

「MS 365」に不正ログイン、個人情報流出の可能性 - 日経米子会社

ファイル転送サーバに不正アクセス、個人情報流出か - 沖縄総合事務局

旧メールシステムのアカウントに不正アクセス - ゼットン

米国拠点でメルアカに不正アクセス - アダルトグッズメーカー

LINEのQRコードやグループ作成求める詐欺メール - 「業務連絡の効率化」とウソ

結核健診の受診票が所在不明、庁内授受中に紛失 - 大阪市

米当局、「Zimbra」の脆弱性に注意喚起 - 軍関係狙うゼロデイ攻撃も

委託先で個人情報含む書類を紛失、第三者の拾得で判明 - 川崎市

個人情報が外部から閲覧可能に、権限変更漏れで - クマ財団