露Kaspersky、iOSやAndroid狙うスパイウェアを確認 - 脱獄強制し感染させる手口も

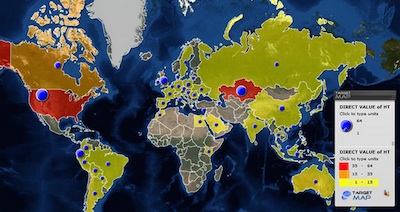

C&Cサーバの稼働国(図:Kaspersky)

またKasperskyでは、「Galileo」におけるC&Cサーバの場所について解析を進めており、320台以上が稼働していることが判明。世界40カ国以上に拡大し、64台が確認された米国をはじめ、カザフスタン(49台)、エクアドル(35台)、イギリス(32台)、カナダ(24台)など多数設置されていた。日本国内でも1台が稼働している。

同社によれば、感染手法は、標的とする人物ごとにモジュールを開発。ソーシャルエンジニアリングを利用した標的型攻撃により行われるという。またゼロデイ攻撃を含むエクスプロイトや、モバイルデバイスの同期に用いるUSBケーブル経由で感染させるケースもあると説明している。

iOSに関しては、ジェイルブレイクを行っていない端末には感染しないことがわかっている。しかし、脱獄していない端末も、リモート操作により同期するコンピュータ上より脱獄ツールを実行し、感染させるとして、端末を安全に保つにはiPhoneの脱獄を行わず、iOSを最新バージョンに保つ必要があるとしている。

(Security NEXT - 2014/07/02 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

個人情報流出の可能性、生産や販売活動には影響なし - 村田製作所

サイバー攻撃で電子カルテ停止、外来診療は再開 - 市立奈良病院

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

ログ分析基盤「CrowdStrike LogScale」に深刻な脆弱性 - 修正版へ更新を

SMTPサーバで設定不備、約17万件のスパム送信 - 奈良女大

一部利用者で不正ログイン、注意を喚起 - 時事通信フォト

個人情報を不適切な方法で廃棄、誤った集積所に - 橋本市

委託先で調査関連データ含むUSBメモリが所在不明 - 精華町

障害復旧作業用HDDが所在不明、内部の生徒情報 - 浦添市

「IDrive」Windows向けクライアントに脆弱性 - アップデートは準備中