Googleのログイン画面を装うフィッシングに注意 - 正規証明書で見抜くことは困難

米Symantecは、「Google Docs」や「Googleドライブ」を装ったフィッシング攻撃を確認した。Googleのサーバ上に設置されており、証明書から見抜くことも難しいとして注意を呼びかけている。

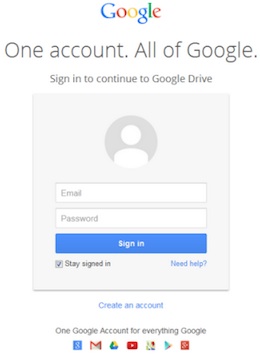

設置されていた偽ページ(画像:Symantec)

同社によれば、問題のフィッシング詐欺メールは、「Documents」という件名で送信されているもので、「Google Docs」のログインページに偽装したページへ誘導する。

問題のページは、一般アカウントを用いたGoogleドライブ上に設置、公開されていたもので、Googleドライブのプレビュー機能を使って共有アクセス可能なURLを取得し、表示していた。

正規のログイン画面と誤り、IDやパスワードを入力して送信すると、これらアカウント情報は外部サイトへ送信される。送信後は、実際に存在する「Google Docs」の文書にリダイレクトされていた。

Googleのサーバー上に設置されており、SSL証明書もGoogleのものが利用されているため、ドメインや証明書を確認しても偽サイトに気がつけないおそれがある。

今回の問題についてSymantecでは、「Gmail」や決済が行える「Google Play」などさまざまなサービスが利用できるGoogleのアカウントは、サイバー犯罪者にとって魅力的であり攻撃対象となりやすいと説明。注意を喚起している。

(Security NEXT - 2014/03/19 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「情報セキュリティ10大脅威 2026」の個人編ハンドブックが公開

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

3月はフィッシング報告数が約2倍 - 悪用URLは4倍超

住民税納付を装う架空請求メール - PayPay送金へ誘導

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

業務用チャットアカウントに不正アクセス - 東京計器

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を