ヤフーと産総研、フィッシング詐欺防止技術を開発 - Yahoo!オークションで実証実験

ヤフーと産業技術総合研究所は、パスワード相互認証プロトコルによるあらたなフィッシング詐欺防止技術を共同開発した。2007年度中に「Yahoo!オークション」上で実証実験を行う予定。

今回開発されたのは、クライアントとサーバの間でパスワードの相互認証を可能にする暗号認証技術「PAKE」をもとに開発したフィッシング詐欺対策技術。

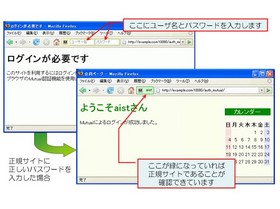

両者はプロトコル設計を行った上で、PAKEの技術を活用しながらウェブの標準プロトコルであるHTTPおよびHTTPSへ適用。サーバーモジュールとブラウザ拡張機能を試作した。システムでは、サーバとクライアントが相互的に認証し、ユーザーがパスワードを入力しただけで認証だけでなく、サイトの真偽性を確認できる。

ユーザーが入力したパスワードは暗号化され送信、またサーバ側からも事前に登録されたパスワードを暗号化して送信され、それぞれが正しいパスワードか確認することで真偽性を検証。暗号化によりパスワードの盗難を防止するほか、プロトコルにおいて暗号化の際にドメイン名を利用するよう設計されており、中間者攻撃についても防御できるという。

またユーザー名とパスワードの入力欄は、偽サイトが入力欄を偽装することができないよう、ブラウザのツールバー領域に設けた。入力してボタンをクリックし、本物のサイトであれば緑色に表示される。ヤフーでは、2007年度中に「Yahoo!オークション」上で実証実験を行う予定。

(Security NEXT - 2007/03/27 )

![]() ツイート

ツイート

PR

関連記事

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

個人情報含む教員マニュアルを一時紛失、空港トイレで - 大阪府

許可のもと持ち帰った全校児童名簿が所在不明に - 東かがわ市

ECサイトの複数ページで改ざん被害、外部サイトへ誘導 - 健康器具販売サイト

ランサム攻撃で情報流出、詳細は調査中 - 中央紙器工業

「Chrome 149」がリリース - セキュリティ情報は近日公開

JPRS、ドメインやDNSを学べるマンガ冊子を教育機関へ無償配布