サイバー攻撃の経緯や調査方法などを明らかに - 三菱電機

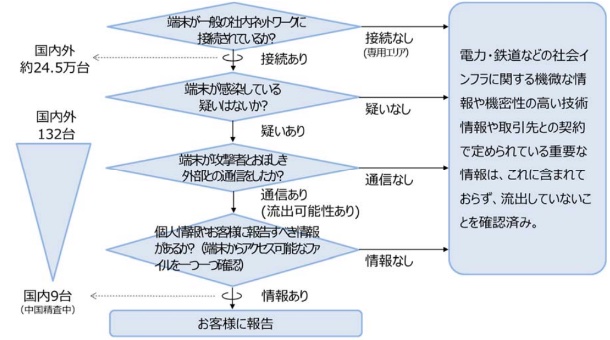

同社では、マルウェア対策ソフトで不審な挙動を6月28日に検知したことをきっかけに調査を開始。一般の社内ネットワークへ接続されている約24万5000台を対象に、プログラムの構成や外部通信の有無を調査。7月17日までに不正な通信を特定、遮断した。

8月から11月半ばにかけてフォレンジックによる詳細調査やサーバログの解析などを実施。通信があった端末を絞り込み、中国と国内で、マルウェアに感染した疑いがある端末が、あわせて132台あることを特定したという。

これら端末からアクセス可能な情報を調査したところ、国内において個人情報や顧客へ報告が必要な重要情報に関わる端末は9台だった。

一方、中国国内の端末については、感染端末からアクセスが可能な範囲に、機密性が高い技術情報や取引先と定める重要情報は含まれていなかったとしている。

三菱電機が実施したとする検証プロセス(図:三菱電機)

(Security NEXT - 2020/02/13 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

国家関与のサイバー攻撃「ArcaneDoor」 - 初期侵入経路は不明、複数ゼロデイ脆弱性を悪用

国内でも被害発生、「ColdFusion」の既知脆弱性狙う攻撃

「サポート詐欺」で1000万円の被害 - ネット銀を遠隔操作

ウェブサーバが迷惑メール送信の踏み台に - タカラベルモント

再委託先における2023年2月のランサム被害を公表 - 国交省

「PAN-OS」を狙う「Operation MidnightEclipse」 - 3月下旬より展開

サーバがランサム被害、UTMの設定不備を突かれる - CRESS TECH

ランサム被害、本番環境への影響がないことを確認 - フュートレック

計算用サーバが攻撃の踏み台に、テストアカを侵害 - お茶大

サイトに脆弱性攻撃、会員メールアドレスが流出した可能性 - マリンネット