「Docker」設定ミス狙う攻撃に注意 - マルウェア感染のおそれ

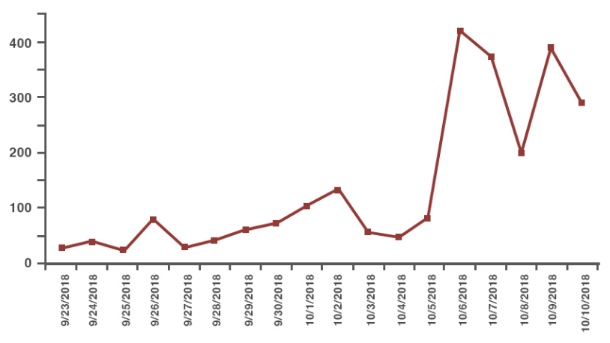

コンテナ型の仮想環境を実現する「Docker」のコミュニティ版において、利用者が不用意に公開しているAPIを突いてマルウェアを拡散させる攻撃が9月下旬から確認されている。

攻撃を確認したトレンドマイクロによれば、「Docker Community Edition」において、イメージの遠隔管理などに利用するAPIを狙った攻撃を確認しているという。

「Docker」そのものの問題ではなく、設定ミスなど利用者の隙を突いた攻撃で、不用意に外部へ公開されているTCP 2375番ポートおよびTCP 2376番ポートよりAPIが操作され、不正なコンテナを作成されるおそれがある。

今回同社が確認した攻撃では、「wget」のパッケージをインストールした上でマルウェアを自動的にデプロイするスクリプト「auto.sh」をダウンロード、実行していた。

一連の攻撃を通じて仮想通貨「Monero」をマイニングする「Coinminer.SH.MALXMR.ATNE」に感染させるほか、攻撃者以外が実行したマイニングプロセスの停止やリソースの確保、ネットワークをスキャンしてさらに感染を拡大しようとしていた。

同社が確認した同マルウェアの感染端末は、TCP 2375番ポートおよびTCP 2376番ポートが開放されていたという。

同社が、脆弱性検索サイトの「Shodan」でこれらポートの公開状況を調べたところ、中国をはじめ、米国、フランス、ドイツ、シンガポール、オランダ、イギリス、インド、アイルランドのほか、日本でも確認された。

同社は、利用にあたっては開発者より提供されているドキュメントなど確認し、ポートにおけるアクセス制限や通信の暗号化をはじめ、セキュリティ対策を実施するよう呼びかけている。

(Security NEXT - 2018/11/07 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

秘匿性高まる中国関連サイバー攻撃基盤 - 10カ国が対策呼びかけ

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

「偽警告」相談が2割増 - 「フィッシング」関連は1.5倍に

まもなく年末年始、長期休暇前にセキュリティ総点検を

先週注目された記事(2025年11月30日〜2025年12月6日)

2026年1月開催の「JSAC2026」、参加登録がスタート