Cisco製スイッチ設定ツールに攻撃受けるおそれ - 国レベルの攻撃で悪用、複数国で被害

Cisco Systems製スイッチの設定ツールを探索するアクセスが増加しており、攻撃を受けるおそれがあるとして同社やセキュリティ機関では注意を呼びかけている。少なくとも16万8000台が攻撃を受けるおそれがあるとしており、実際に複数国で攻撃に悪用されたケースもあるという。

スイッチの設定を行ったり、イメージの管理を行うツール「Cisco Smart Install Client」におけるプロトコル「Cisco Smart Install」の誤用を突いた攻撃が発生しているとして注意を呼びかけたもの。さらに別の脆弱性も明らかとなり、悪用コードが公開されている。

同社は問題のプロトコルの誤用について、「脆弱性ではない」とする一方、攻撃を受けると設定を変更されたり、不正なIOSのイメージへの置き換え、不正なコマンドの実行など行われるおそれがあり、攻撃の影響を緩和するため、早期の対策が必要としている。

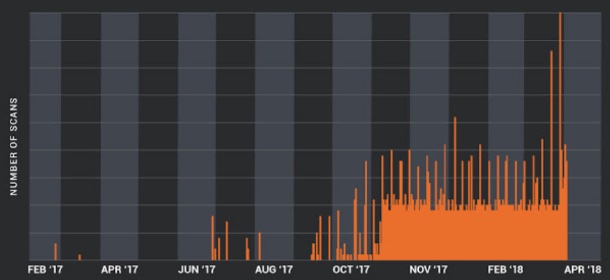

プロコトルの不正利用については、1年以上前となる2014年2月に同社ではアドバイザリを公開。注意を呼びかけていたが、2017年11月9日よりTCP 4786番ポートに対するスキャン行為が急増。その後2018年に入ってからも探索行為が続いているという。

TCP 4786番ポートの観測状況(グラフ:Cisco)

(Security NEXT - 2018/04/06 )

![]() ツイート

ツイート

PR

関連記事

「NGINX JavaScript」に深刻な脆弱性 - 修正版が公開

「Movable Type」に権限なくアップデートできる脆弱性

推論サーバ「NVIDIA Triton Inference Server」に複数脆弱性

「Firefox 151」がリリース - 脆弱性31件に対応

「Drupal」が緊急更新を予定 - 数時間で脆弱性悪用の可能性

F5が四半期アドバイザリ、「BIG-IP」関連に多数脆弱性

LLMアプリ開発基盤「Dify」に複数のクリティカル脆弱性

「Apache Flink」にコードインジェクションの脆弱性 - 重要度「クリティカル」

「MongoDB」に深刻な脆弱性 - 早急な対応を強く推奨

WPS Office旧脆弱性、2020年以降の製品などにも影響