「Petya」拡散、「WannaCrypt」と同じ脆弱性を悪用 - 犯人と連絡取れず、身代金支払いは無駄に

米時間6月27日よりランサムウェア「Petya」のあらたな亜種が、感染を急速に拡大している。「WannaCrypt」と同様に攻撃ツール「EternalBlue」を悪用し、ワームとして拡散するため、セキュリティ機関やセキュリティベンダーでは注意を呼びかけている。

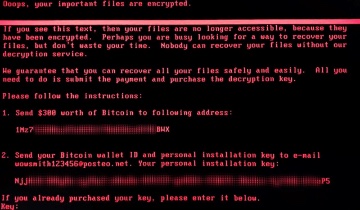

「Petya」による感染画面(画像:Kaspersky Lab)

同マルウェアは、Windows端末において「マスターブートレコード(MBR)」と「マスターファイルツリー(MFT)」を暗号化し、コンピュータを利用できなくするランサムウェア。

あらたに登場した亜種は、「WannaCrypt」と同様に攻撃グループ「Shadow Broker」が4月に公開した「EternalBlue」を利用。「Windows」における「SMBv1」処理の脆弱性「MS17-010」を悪用し、ネットワーク経由で感染を拡大する。

感染被害は、ウクライナを中心に、ロシア、イギリス、スペイン、オランダなどで確認されており、さらなる感染の拡大が懸念されている。Kaspersky Labでは、すでに2000件以上の攻撃を確認したという。

脅迫画面では、身代金として米300ドルに相当するBitcoinを送金するよう要求。すでに10件以上の支払いが行われたが、連絡先として指示されるメールアドレスでは連絡が取れない状態となっており、セキュリティ機関では身代金を支払わないよう注意を呼びかけている。

(Security NEXT - 2017/06/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

業務委託先でランサム被害、情報流出のおそれ - AGS

松山市営住宅の入居者情報が流出 - 指定管理者がランサム被害

ランサム被害で株主や従業員情報が流出した可能性 - テイン

ランサムウェア被害を確認、詳細は調査中 - FA機器開発会社

コールセンターの再委託先でランサム被害 - カーシェアリングサービス

クラウドサーバがランサム被害、従業員情報が流出か - ホテルオークラ福岡

子会社で一部サーバがランサム被害、詳細を調査 - システムソフト

海外子会社がランサム被害、生産プラントは操業継続 - 住友金属鉱山