過去1年間に1割弱の企業が標的型攻撃を経験

過去1年に1割弱の企業が、セキュリティインシデントとして標的型攻撃を認知していたことがわかった。攻撃と関連する「なりすましメール」の受信を認知した企業の割合も増加している。

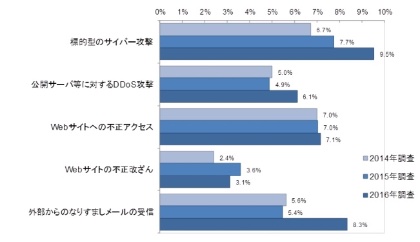

過去1年間に経験した情報セキュリティインシデントの割合(表:JIPDEC)

日本情報経済社会推進協会(JIPDEC)とアイ・ティ・アールが、国内企業2000社の情報セキュリティ責任者を対象に調査を実施したもの。672社が回答した。

過去1年間に標的型攻撃によるインシデントを経験した企業は9.5%で、前回2015年度の調査から1.8ポイント増加した。攻撃に用いられる「なりすましメール」の受信に関しても3ポイント増となり、8.3%へと上昇している。

また公開サーバへのDDoS攻撃に関しても、前回調査の4.9%から6.1%へと増加し、攻撃を経験する企業が増えている。ウェブサイトに対する不正アクセスに関しては、7.1%で0.1ポイントの微増にとどまり、ウェブサイトの改ざんに関しては3.1%で、前回から0.5ポイント減となった。

標的型攻撃への対応が「最優先で求められる」と回答した企業は23.7%、「重視しており、セキュリティ課題のなかでも優先度が高い」が31.1%とあわせて54.8%に及び、前回、前々回の結果を上回るなど危機意識の高まりを見せている。一方、「さほど重視していない(11.3%)」「リスクの度合いがわからない(6.8%)」といった声も聞かれた。

(Security NEXT - 2016/03/17 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

AppleやGladinet製品の脆弱性悪用に注意喚起 - 米当局

「iOS」にアップデート - 「WebKit」のゼロデイ脆弱性2件など修正

「macOS Tahoe 26.2」で脆弱性47件を修正 - 「Safari」も更新