[Security NEXT Special PR]

【特別企画】サイバー攻撃の標的はOS以下のレイヤーへ - 求められる「信頼たる端末」

ファームウェア改ざんリスクの排除に挑む動き

一部PCメーカーでは、早くからこうしたリスクを予見しており、ファームウェア保護の必要性を認識し、対策を検討してきた。

ハードウェアにおいて信頼性を「ルートオブトラスト」として上位レイヤーに提供し、「OS」や「アプリケーション」と信頼性の連なり「チェーンオブトラスト」を確保する重要性を認識していた。

そのなかでもいち早く取り組みを進めていたのが日本HPだ。改変できないROM領域よりファームウェアの改ざんをチェックする「HP Sure Start」を先駆けて開発し、2013年という早い段階から市場に展開している。

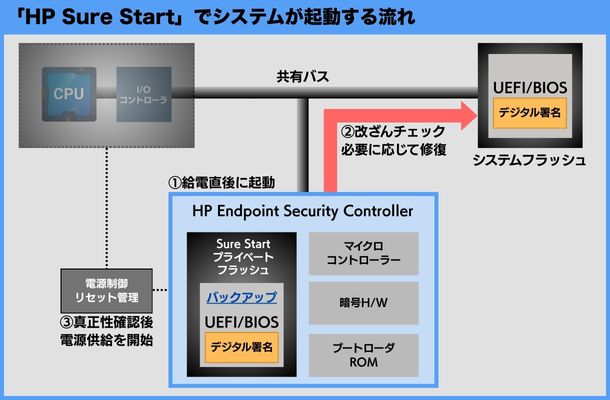

木下氏によれば、端末を立ち上げると、まずBIOSとは独立した独自開発チップに実装されたセキュリティコントローラに給電されるという。電子署名によってファームウェアの真正性を検証し、問題がないことを確認してはじめてCPUが稼働し、端末全体が起動するしくみだ。

また、正規ファームウェアのバックアップを、改変できない専用の保護領域に保存している。常時ファームウェアの改ざんを監視し、問題を検知した場合は警告を表示し、自己回復を実行することが可能だ。

大津山氏

特にこのファームウェアの自己回復機能は業界としても先進的な取り組みで、その仕様は2018年にファームウェアの復元力強化に関するガイドライン「NIST SP 800-193」として標準化されている。

「つねに最新の脅威を研究しており、5年先を見据えて対策を講じてきた。リリース当初はなかなか注目されることはなかったが、ここに来て調達仕様として採用されることも増えてきた」と日本HP営業戦略本部でプログラムマネージャーを務める大津山隆氏は語る。

「HP Sure Start」がこだわった「自動回復」の強み

インシデントが発生し、端末がマルウェアに感染した場合、それら端末を初期化して再利用するか、新規に端末を調達するか、悩ましい問題だ。

先に説明したとおり、「OS」よりも低いレイヤーで動作するファームウェアがマルウェアによって侵害されていれば、「OS」などを再インストールして一見復旧したように見えても、侵害状態が解消されたわけではない。

低レイヤーまで侵害するマルウェアは数としてはまだまだ少ないが、ミッションクリティカルな業務で使用する端末ともなれば、根拠もなく端末のファームウェアが健全であると判断するのはリスクが大きいだろう。とはいえ、ファームウェアの改ざんがないか調べるのは至難の業だ。

より慎重に判断するのであれば、侵害された端末を放棄し、あらたな端末を調達することになる。しかし、数台ならまだしも、数十台から数百台規模となれば、調達コストや調達時間なども膨らみ、その分ダメージも大きくなる。

(提供:日本HP - 2025/05/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

キャビネットで管理していた心理相談予約簿が所在不明 - 熊本市

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

制服の受け渡し連絡メールで誤送信 - カンコー学生服

廃棄予定PCの紛失判明、約8カ月倉庫で保管 - 東京モノレール

サイバー攻撃で電子カルテ停止、外来診療は再開 - 市立奈良病院

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「Firefox 150」を公開 - 41件の脆弱性を修正