Ivanti製VPNに対する脆弱性攻撃の被害が拡大 - 少なくとも1700件の侵害

Ivantiが提供するリモートアクセス製品「Ivanti Connect Secure(旧Pulse Connect Secure)」「Ivanti Policy Secure Gateway」にゼロデイ脆弱性「CVE-2024-21887」「CVE-2023-46805」が明らかとなった問題で、悪用が拡大しており、注意が呼びかけられている。

脆弱性を発見、報告したVolexityによれば、Ivantiによるアドバイザリが公開された現地時間1月10日の翌日である11日に脆弱性を探索する兆候を検出。さらに複数の組織においてデバイスが侵害されていることも判明した。

こうした状況を受け、同社では緩和策が実施されていないVPNアプライアンスで、攻撃者が設置したウェブシェルが稼働しているか調べるスキャン方法をあらたに開発。

アプライアンスが稼働する約3万のIPアドレスに対してスキャンを行ったところ、ワールドワイドにおいて1700を超えるデバイスより侵害された痕跡を発見した。

中小企業からフォーチュン500に含まれる大企業まで影響を受けていると指摘。具体的には、政府機関や軍のほか、通信会社、防衛、宇宙航空、金融、会計、コンサルティング、テクノロジーといったセクターにおいて被害が見られたという。

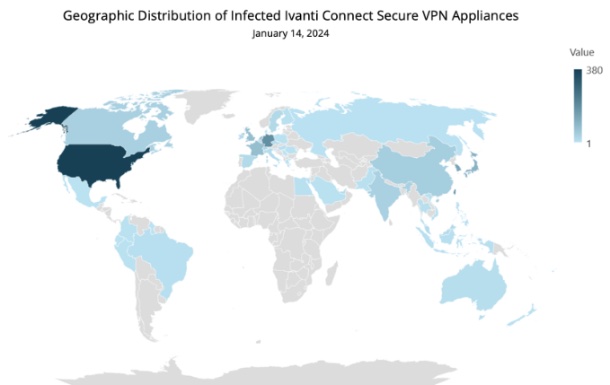

同社が公開した1月14日時点におけるヒートマップを見ると、米国を中心に、ヨーロッパや日本、韓国、台湾などのアジア太平洋地域においても侵害されたVPNアプライアンスが観測されている。

Volexityが発表した1月14日時点における侵害されたアプライアンスの分布図。日本でも複数観測されている

(Security NEXT - 2024/01/17 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

米当局、「Cisco SD-WAN」の脆弱性悪用で緊急対応を要請

「PHP」に複数の「クリティカル」脆弱性 - アップデートで解消

エレコム製ルーターなどに複数脆弱性 - 21モデルに影響

スマホ向け「Microsoft Authenticator」、トークン漏洩のおそれ

「Exchange Server」に脆弱性 - すでに悪用を確認、パッチは準備中

Linuxカーネルにローカル権限昇格の脆弱性「Fragnesia」

Hitachi Vantaraのデータ統合分析基盤「Pentaho」に深刻な脆弱性

「VMware Fusion」に権限昇格の脆弱性 - 修正版を公開

「Chrome」で脆弱性79件を修正 - 14件が「クリティカル」

「Cisco Catalyst SD-WAN」に脆弱性、悪用も - 証跡保全と侵害調査を