QRコード生成サイトの利用に注意 - 思わぬ動作でトラブルに

特定のウェブページへアクセスさせる「QRコード」を生成できるオンラインサービスを利用したところ、提供された「QRコード」が期待した内容とは異なり、トラブルへ発展するケースが複数発生している。利用にあたっては慎重にサービスを選択し、既存の「QRコード」などについても問題がないか確認する必要がある。

スーパーマーケットチェーンのいなげやでは、神奈川県2店舗で10月27日から11月9日まで掲載したポスターや配布したチラシに掲載した「QRコード」でトラブルが発生した。

チラシやポスターは業務委託先が制作したもので、あらたに開始するネットスーパーにアクセスを促すため、第三者のオンラインサービスで生成した「QRコード」を掲載。しかし、問題の「QRコード」はネットスーパーのURLとなっておらず、想定していない「QRコード」の生成サービスと同じ運営者が提供する「短縮URLサービス」が誘導先となっていた。

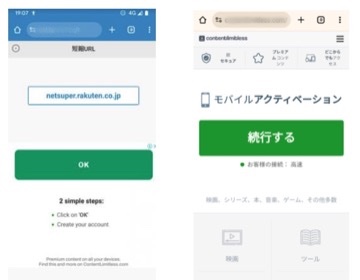

誘導先となった短縮URLサイト(画面左)と広告によって誘導されるページ(同右)。ページのインタフェースに見せかけた「OKボタン」が広告であると気がつくことは難しい(いなげやが公開した画像の一部を加工)

問題とされる「短縮URLサービス」のページでは、本来の誘導先となるページへの導線としてリンクを掲載する一方、無関係の広告が表示されていた。あたかもページ上の「OKボタン」に見せかけてクリックさせ、情報詐取を狙ったと見られるサイトへ誘導する悪質な広告なども確認されている。

いなげやによると、詳しい状況については調査中だが、利用者が広告をクリックし、誘導先のウェブサイトでクレジットカード情報を入力してしまったとの申し出も1件寄せられたことから問題を把握したという。同社ではウェブサイトで注意を呼びかけている。

(Security NEXT - 2023/11/21 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

システム障害が発生、サイバー攻撃の可能性 - 精電舎電子工業

ファイルサーバでランサム被害を確認 - ダイヤモンド関連企業

県内高校で生徒情報含む連携支援シートを紛失 - 新潟県

元従業員が取引先情報を持ち出し - ロッキング・オン・ジャパン

iOS版「Firefox」にアップデート - 「なりすまし」脆弱性を解消

ウェブメール「Roundcube」に複数脆弱性 - アップデートが公開

「nginx」の「rewriteモジュール」に脆弱性 - 修正版が公開

「情報セキュリティ10大脅威 2026」の個人編ハンドブックが公開

NECのルータ製品「Aterm」シリーズに脆弱性 - 11製品に影響

交通指導員が小学校児童の登下校用名簿を紛失 - 名古屋市