Windowsのゼロデイ脆弱性、開発会社狙う攻撃で発見 - 検体公開後は試行増加

マイクロソフトは、9月の月例セキュリティ更新で修正した「MSHTML」のゼロデイ脆弱性「CVE-2021-40444」について、悪用の状況を明らかにした。8月は10件未満だったが、9月8日のサンプル公開以降、試行する動きが加速している。

問題の「CVE-2021-40444」は、「Windows」に含まれるブラウザのレンダリングエンジン「MSHTML」に明らかとなった脆弱性。細工されたOfficeファイルを開くと、リモートよりコードを実行されるおそれがある。

同社では現地時間9月7日のセキュリティアドバイザリでゼロデイ攻撃が発生していることを明らかにし、緩和策を講じるよう注意を喚起。9月12日の月例セキュリティ更新で同脆弱性を修正した。

同社では、少なくとも8月18日に脆弱性が悪用されたことを確認している。脆弱性を発見したきっかけは、8月21日に行われたFireEyeのMandiant関係者によるSNSへの投稿だったという。

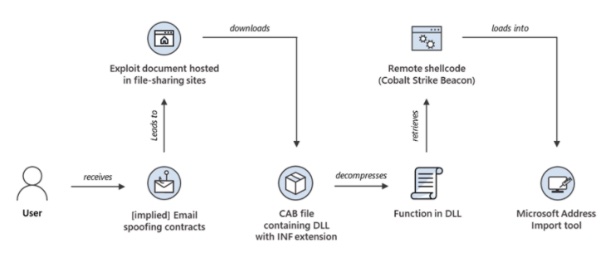

投稿では、8月19日にVirusTotalへアップロードされたファイルに関連し、「Cobalt Strike Beacon」を配信するインフラに言及。配信メカニズムには触れていなかったが、マイクロソフトが検体ファイルを解析したところ、未修正の脆弱性が悪用されている可能性が高いことを確認した。

その後は関係者の協力のもと、攻撃者の注意を引かないようパッチ開発や緩和策の実施に向けた対応を進めていたとしている。

「CVE-2021-40444」を悪用した攻撃の流れ(画像:MS)

(Security NEXT - 2021/09/17 )

![]() ツイート

ツイート

PR

関連記事

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開

「WebSphere」のウェブサーバプラグインに深刻な脆弱性

「LiteSpeed cPanel Plugin」に脆弱性 - すでに悪用も、侵害有無の確認を

iOS版「Firefox」にアップデート - 「なりすまし」脆弱性を解消

ウェブメール「Roundcube」に複数脆弱性 - アップデートが公開

「nginx」の「rewriteモジュール」に脆弱性 - 修正版が公開

NECのルータ製品「Aterm」シリーズに脆弱性 - 11製品に影響

「Apache Fory」Python向け実装に脆弱性 - 修正版を提供