米政府、中国関与「Taidoor」の新情報 - セキュ製品未検知の亜種も

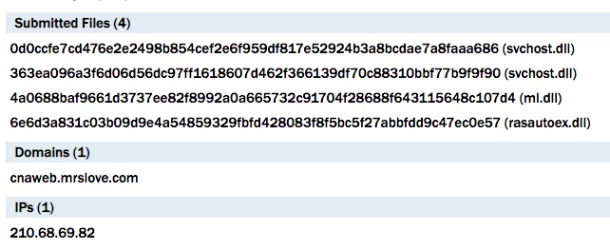

CISAによって今回公表された「Taidoor」の亜種は、2種類のDLLファイルで展開されており、ファイルを読み込む「ローダー」によって「リモートアクセスツール(RAT)」が実行されるしくみ。今回のレポートでは、発見された4種類のファイルについてハッシュ値や挙動、通信先のドメインなどを示している。

日本時間8月4日の時点で、ハッシュ値が公開された4種類のマルウェアのうち、2種類のファイルについては、VirusTotalにおいて、50以上あるセキュリティ製品でまったく検知されない状態だった。残り2種類についても10前後の製品が検知するにとどまっている。

CISAでは、今回公開したレポートの活用を呼びかけるとともに、OSやセキュリティ対策ソフトを最新の状態に保ち、利用していない共有サービスなどを無効化したり、アプリケーションの権限を制限、添付ファイルへの注意など、基本的な対策についてあらためて実施するよう求めている。

CISAによって公表されたハッシュ値やドメイン、IPアドレス

(Security NEXT - 2020/08/04 )

![]() ツイート

ツイート

PR

関連記事

ビデオ会議ツール「TrueConf」にゼロデイ攻撃 - アップデート機能に脆弱性

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

仮想環境を狙うマルウェア「BRICKSTORM」 - 中国政府系攻撃者が悪用

Samsung製端末、ゼロデイ攻撃の標的に - 商用レベルスパイウェアを悪用か

韓国関連グループの標的型攻撃が継続 - GitHub悪用でマルウェア展開

「Ivanti EPMM」狙う脆弱性連鎖攻撃、米当局がマルウェアを解析

Ivanti製品狙う「RESURGE」、米当局が検知や復旧方法を公開

中国系グループ、「Junos OS」を侵害か - 監視手薄な部分を標的

Ivanti脆弱性、国内でも12月下旬より悪用 - マルウェアにパッチ機能

中国関与が疑われる「MirrorFace」の攻撃に注意喚起 - 警察庁