マルウェア「LODEINFO」を検知 - JPCERT/CCが解析情報を公開

JPCERTコーディネーションセンターは、国内組織に対して、マルウェア「LODEINFO」の感染を狙った標的型攻撃メールを確認したとして、解析結果を公表した。

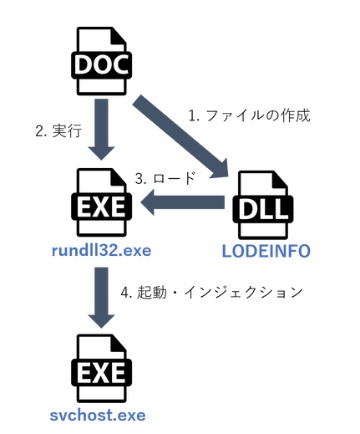

マルウェアを起動する流れ(図:JPCERT/CC)

2019年12月に同センターがはじめて観測したもので、メールへ添付したWordファイルを用いて感染させる手口だった。

マクロを有効化すると、端末上に「LODEINFO」がDLLファイルとして作成され、Windowsの標準機能によりロード、正規プロセスにインジェクションして動作させていた。

感染後はHTTPでコマンド&コントロールサーバと通信。ホスト名や言語環境、MACアドレス、ファイルリストなどの情報を送信するが、データはAESで暗号化し、さらにBASE64でエンコードされていた。また外部からの命令によって、ファイルのアップロードやダウンロード、実行、プロセスの停止などを実行する機能を備えているという。

(Security NEXT - 2020/02/21 )

![]() ツイート

ツイート

PR

関連記事

サイバー攻撃でシステム障害が発生 - B&G財団

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

秘匿性高まる中国関連サイバー攻撃基盤 - 10カ国が対策呼びかけ

「FortiSandbox」に複数の「クリティカル」脆弱性 - アップデートを

感染確認ツール「EmoCheck」に脆弱性 - Emotet収束、利用停止を

旧メールシステムのアカウントに不正アクセス - ゼットン

子会社がランサム被害、受注出荷に影響も生産継続 - 九州電子