暗号化メールが外部漏洩する「EFAIL」の脆弱性 - 多数メールクライアントに影響

なかでもメールサーバが攻撃者に侵害された場合、暗号化されたメールが読み取られ、細工されるおそれがあるほか、攻撃者が情報を取得したあとに悪意あるメールを削除して証拠隠滅を図るといった可能性もあるという。

研究グループは、これら脆弱性への短期的な対策として、メールクライアントより「S/MIME」および「PGP」の秘密鍵を削除し、メールクライアントとは別のアプリケーションで復号化することを挙げた。

さらにメールクライアント上におけるHTMLコンテンツのレンダリングを無効化することや、リモートにあるコンテンツの読み込みの無効化なども影響を抑える上で有効だとしている。

またメールクライアント向けに提供されるパッチの適用を呼びかけているほか、「MIME」「S/MIME」「OpenPGP」の標準における欠陥や未定義の動作が悪用されているとして、長期的にはこれら標準を更新していく必要があると指摘している。

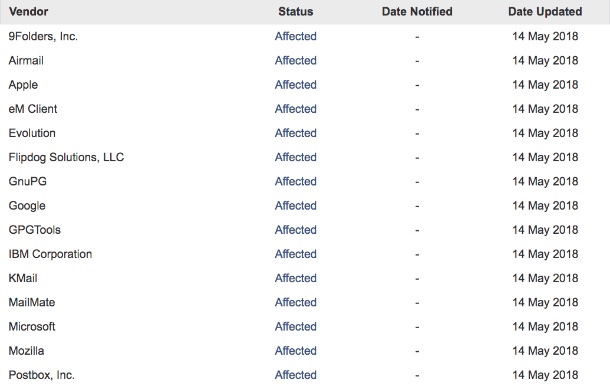

影響を受けるベンダー(表:CERT/CC)

(Security NEXT - 2018/05/15 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Ubiquiti製ネットワーク機器の「UniFi OS」にクリティカル脆弱性

「Google Cloud Apigee」にSSRF脆弱性 - トークン漏洩のおそれ

「IBM ELM」の基盤コンポーネントに脆弱性 - 修正パッチをリリース

Veeamのバックアップ復旧製品に脆弱性 - 修正版が公開

複数ソフトが改ざん被害、正規ルートで汚染版が流通 - 米当局が注意喚起

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開

「WebSphere」のウェブサーバプラグインに深刻な脆弱性

「LiteSpeed cPanel Plugin」に脆弱性 - すでに悪用も、侵害有無の確認を