医療業界やサプライチェーン狙う攻撃グループを確認 - 標的はレガシーシステムか

医療業界を狙い、トロイの木馬「Kwampirs」を拡散する攻撃グループ「Orangeworm」が確認された。

シマンテックが明らかにしたもので、米国、ヨーロッパ、アジアなど広い地域の医療関係者を対象としており、少なくとも2015年1月より活動しているという。

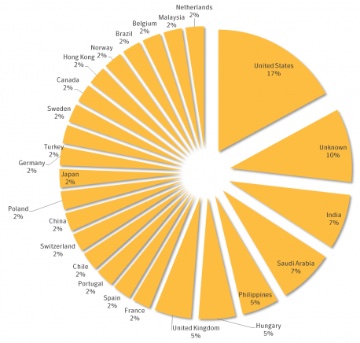

被害端末の分布。グローバル企業の感染により、多くの国で感染が確認された(グラフ:シマンテック)

同グループは、リモートよりコマンド操作が可能となるバックドア型のトロイの木馬「Kwampirs」を感染させることを目的に攻撃を展開。同社では、4月23日にもあらたな亜種を観測している。

感染被害者の国別の分布を見ると、米国が17%で最多。インドとサウジアラビアがいずれも7%、フィリピン、ハンガリー、英国が5%と続く。

日本も2%の感染が観測された。被害者に大手グローバル企業が存在したことから、広い地域で被害が観測されたとしている。

攻撃グループの動機はわかっておらず、国家が関与している形跡も発見されていないという。一方で、攻撃対象を闇雲にしていることもなく、周到な準備の上で攻撃を展開していると同社では分析。

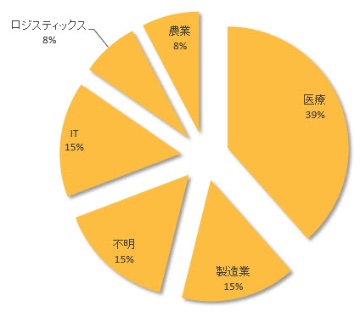

感染被害が発生していた業界の割合

被害者の業種を見ると39%を医療関係者が占める。さらに製造業、情報技術、農業、ロジスティックスなどでも被害が確認された。

医療関係者以外、関連性が希薄に見える業種も、最終的な目的である医療関係者への攻撃を成功させるため、周辺業界が狙われた可能性がある。

実際にサプライチェーンとして製薬会社、医療向けITベンダー、医療機器メーカーなど関連業界に標的型攻撃が展開されたことも判明しているという。

マルウェアは、レントゲンやMRIなどの医療用画像を処理するソフトウェアなどが稼働する機器上で見つかったほか、医療事務に用いる機器なども狙われていた。

感染するとシステムやネットワークなどの情報を収集するほか、ファイル共有に自身をコピーして拡散する機能なども備えていた。

さらに外部とのコマンド&コントロールサーバとの通信を試みるなど、派手な攻撃が目立ち、シマンテックでは、ひと昔前の手口であると指摘している。

こうした攻撃手法について同社は、「Windows XP」などレガシーシステムでは有効な手段であると説明。医療業界では古いOSが依然として稼働しているケースが少なくないことから、攻撃手法として利用されているのではないかと分析している。

(Security NEXT - 2018/04/24 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

セキュリティスキャナ「Trivy」に不正コード混入 - 侵害有無の調査を

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

工場のセキュリティ成熟度を評価、表彰する「OTセキュリティ アワード」

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

まもなく年末年始、長期休暇前にセキュリティ総点検を

CiscoやSonicWallのゼロデイ脆弱性悪用に注意喚起 - 米CISA

「React」脆弱性を狙う攻撃が急増、国内SOCで多数観測 - ラック

先週注目された記事(2025年10月5日〜2025年10月11日)