攻撃狙う「Cisco Smart Install」は「デフォルトで有効」 - IOS利用者は注意を

Cisco Systems製スイッチの設定ツールを狙った攻撃のリスクが高まっているが、同社は原因となる「Cisco Smart Install」が、デフォルトで有効化されていることをあらためて強調し、利用者へ注意を呼びかけている。

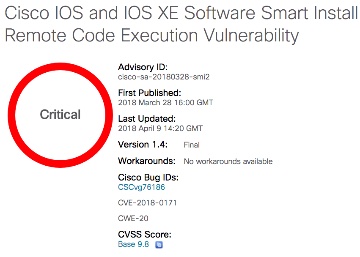

深刻な脆弱性「CVE-2018-0171」(画像:Cisco Systems)

スイッチの設定を行ったり、IOSイメージの管理を行うツール「Cisco Smart Install Client」において利用するプロトコル「Cisco Smart Install」の誤用が存在しており、悪用する動きが広がっているもの。

管理者の意図しないイメージへの置き換え、コマンドの実行など行われるおそれがあり、実際に「国レベルの攻撃」が原因と見られる被害も発生している。

また「Cisco Smart Install Client」に関しては、重要度「深刻」のバッファオーバーフローの脆弱性「CVE-2018-0171」が判明しており、同脆弱性を悪用するコードが確認されている。さらに探索行為の増加も観測されるなどリスクが高まっており、同社や複数機関から注意喚起が行われている。

(Security NEXT - 2018/04/17 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「PyTorch Lightning」に不正コード - 認証情報窃取のおそれ

「Spring Cloud Config」にパストラバーサルなど複数脆弱性

「Apache HTTP Server」に複数脆弱性 - 更新を呼びかけ

「Chrome 148」が公開、脆弱性127件を修正 - 「クリティカル」も複数

Palo Alto Networks製「PAN-OS」に深刻な脆弱性 - すでに悪用も

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ