Cisco製スイッチ設定ツールに攻撃受けるおそれ - 国レベルの攻撃で悪用、複数国で被害

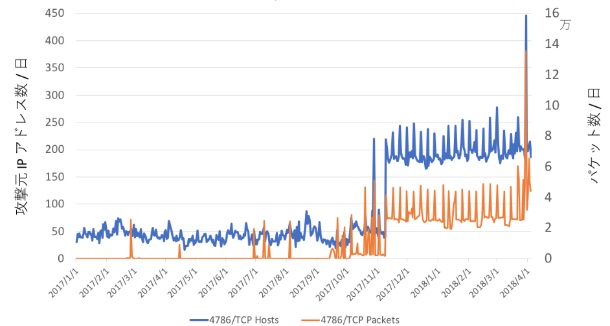

Cisco Systemsと同時期である2017年11月末ごろより、「ShadowServer」「Shodan」によるスキャンの増加を観測した。

当初、攻撃とみられるアクセスはなかったが、2018年3月30日以降、TCP 4786番ポートに対する攻撃の活発化が観測されたという。

同機構では、日本国内において、攻撃を受けるおそれがある機器が1万台弱ほど存在する可能性があるとの見方を示し、警戒を強めている。

今回の問題に関してCisco Systemsでは、利用機器をスキャンするためのツールを公開しており、アップデートやアクセス制御といった緩和策の実施、「Cisco Smart Install Client」の無効化などを実施するよう利用者へ呼びかけている。

NICTが観測したTCP 4786番ポート宛の通信(グラフ:NICT)

(Security NEXT - 2018/04/06 )

![]() ツイート

ツイート

PR

関連記事

「NGINX JavaScript」に深刻な脆弱性 - 修正版が公開

「Movable Type」に権限なくアップデートできる脆弱性

推論サーバ「NVIDIA Triton Inference Server」に複数脆弱性

「Firefox 151」がリリース - 脆弱性31件に対応

「Drupal」が緊急更新を予定 - 数時間で脆弱性悪用の可能性

F5が四半期アドバイザリ、「BIG-IP」関連に多数脆弱性

LLMアプリ開発基盤「Dify」に複数のクリティカル脆弱性

「Apache Flink」にコードインジェクションの脆弱性 - 重要度「クリティカル」

「MongoDB」に深刻な脆弱性 - 早急な対応を強く推奨

WPS Office旧脆弱性、2020年以降の製品などにも影響