2016年2Qの標的型攻撃メールは35件 - PW付きrarファイルで検知回避狙う

サイバー情報共有イニシアティブ(J-CSIP)は、2016年第2四半期における標的型攻撃メールの発生状況を取りまとめた。パスワードを設定した「rar圧縮ファイル」を用いるケースを複数確認したという。

情報処理推進機構(IPA)が、J-CSIPの運用状況を取りまとめたもの。同団体は、サイバー攻撃の被害拡大防止を目的に、2011年10月に発足。7つのSIG(Special Interest Group)と72組織が参加し、情報を共有している。

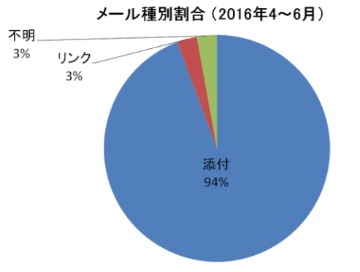

メールの種類(グラフ:J-CSIP))

同四半期に参加組織から情報が寄せられた不審メールは、前期の177件を大きく上回る1818件。そのうち標的型攻撃メールと判断したものは35件で、前期の27件を上回る。33件で日本国内のフリーメールサービスのメールアドレスが利用されていた。

標的型攻撃メールの94%が「添付ファイル」を用いており、そのうち97%は「実行ファイル」、のこる3%は「Office文書ファイル」だった。

実行ファイルの多くは、パスワードが設定されたrar形式の圧縮ファイルで、解凍パスワードが記載されたテキストファイルを含めてzipファイルにて送り付けていた。マルウェア対策製品による自動解析を回避するために攻撃者が対策を講じたものと見られる。

(Security NEXT - 2016/08/01 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

先週注目された記事(2025年10月26日〜2025年11月1日)

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告

韓国関連グループの標的型攻撃が継続 - GitHub悪用でマルウェア展開

先週注目された記事(2025年8月17日〜2025年8月23日)