「SSL VPN」の脆弱性探索行為、国内でも観測

セキュリティ製品が提供するSSL VPN機能において、脆弱性が相次いで発見され、攻撃が確認されている問題で、脆弱性を探索するアクセスが国内においても観測されている。国内においても脆弱性を含む機器が多数動作している可能性もあり、セキュリティ機関では警戒を強めている。

Fortinetの「FortiOS」における「CVE-2018-13379」や、Palo Alto Networksの「GlobalProtect」における「CVE-2019-1579」、Pulse Secureの「Pulse Connect Secure(PCS)」の「CVE-2019-11510」など、複数のセキュリティゲートウェイ製品が提供する「SSL VPN」機能に脆弱性が判明。一部では悪用コードが公開され、すでに悪用も確認されているが、国内にも影響が波及している。

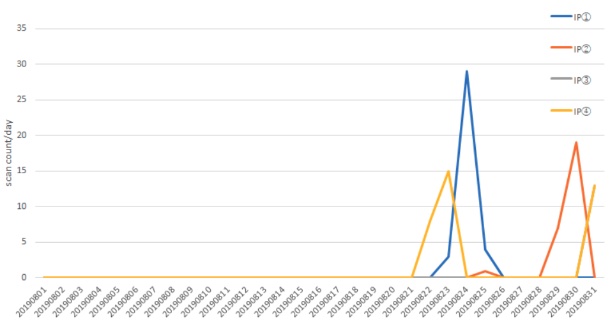

Bad Packetsが観測したとされる脆弱性の探索活動に用いられたIPアドレスからの通信について、JPCERTコーディネーションセンターが国内の観測状況を調べたところ、8月21日以降、複数IPアドレスよりアクセスされていたことがわかった。

Bad Packetsでは、Pulse SecureのVPNサーバにおける脆弱性について、影響を受けるホスト1万471台を確認しており、1381台が日本国内でホストされていると発表。これを受けてJPCERT/CCでは該当するホストの管理者に対し、連絡を取るなど対応を開始している。

国内センサーにおける観測状況(グラフ:JPCERT/CC)

(Security NEXT - 2019/09/04 )

![]() ツイート

ツイート

PR

関連記事

「Ivanti Neurons for ITSM」に高リスク脆弱性 - 定例外パッチを公開

「Cloud Foundry UAA」にEC秘密鍵情報が漏洩するおそれ

米当局、「Oracle WebLogic Server」既知脆弱性の悪用に警鐘

「WebSphere App Server」に複数の深刻な脆弱性 - 暫定パッチ公開

エフサス製サーバ管理ソフト「ServerView Agents for Windows」に複数脆弱性

分散型DB「Apache Ignite」に脆弱性 - 修正版が公開

不正なVPN接続を確立できる「PAN-OS」脆弱性 - 悪用を確認

「Plesk」のLinux版に権限昇格の脆弱性 - 2月のリリースで修正済み

Oracleが補完パッチ、5製品35件の脆弱性を修正 - クリティカル11件

「PAN-OS」の認証回避脆弱性、詳細公開で悪用懸念高まる