主要メーカー「CPU」に脆弱性、データ漏洩のおそれ - クラウド含む幅広い環境へ影響

一方「Spectre」は、Googleや、グラーツ工科大学、ペンシルバニア大学、アデレード大学、Rambusなどの研究者によるチームが報告した。「投機的実行(speculative execution)」を由来としている。アプリケーション間の分離を破壊するもので、「Meltdown」と比較して悪用が難しい一方、影響を軽減することも難しいとしている。

「Spectre」のロゴ

いずれも脆弱性を根本的に解決するには、CPUを交換する必要があるが、「Meltdown」については、Linuxにおいてカーネルとユーザーメモリを分離する「KPTI(KAISER)」など、OSにおける緩和策が提供されており、「Windows」「Mac OS X」においても対応が進められている。

「Spectre」は、「Intel」「AMD」「ARM」のいずれも製品に影響があり、一部メーカーは影響についてアナウンスを開始した。

「Spectre」は「Meltdown」より対応が難しく、パッチで特定の問題へ対策を講じることはできるものの、研究者は今後問題が長期化する可能性もあると述べている。

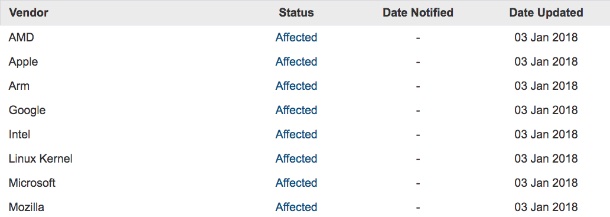

影響を受けるベンダーの一覧(表:CERT/CC)

(Security NEXT - 2018/01/05 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

国家関与のサイバー攻撃「ArcaneDoor」 - 初期侵入経路は不明、複数ゼロデイ脆弱性を悪用

「PAN-OS」の脆弱性侵害、段階ごとの対策を説明 - Palo Alto

国内でも被害発生、「ColdFusion」の既知脆弱性狙う攻撃

バッファロー製ルータに脆弱性 - パスワード取得、コマンド実行のおそれ

米政府、悪用が確認された脆弱性3件について注意喚起

「Cisco ASA」「FTD」に複数脆弱性 - ゼロデイ攻撃も発生

「Chrome」にアップデート - 「クリティカル」の脆弱性などを解消

NETGEARの一部ルータに認証バイパスの脆弱性 - 早急に更新を

「Docker」で「IPv6」の無効化が反映されない脆弱性 - アップデートで修正

「PAN-OS」更新後の再起動前に調査用ファイル取得を