攻撃グループ「Lazarus」の「WannaCrypt」関与であらたな証拠 - 関連ツールが共通のC2サーバを利用

ランサムウェア「WannaCrypt」の感染活動に、攻撃グループ「Lazarus」の関与が疑われている問題で、米Symantecは、攻撃インフラなどが共通であるなど、あらたな証拠を示した。初期の感染活動では「Mimikatz」の亜種なども利用されたという。

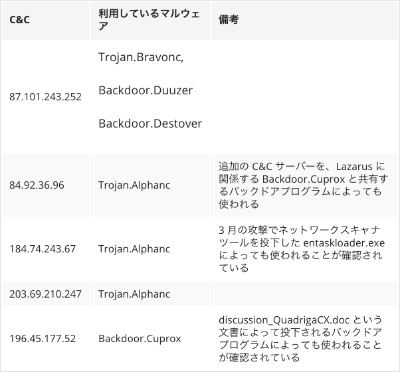

攻撃に用いられたマルウェアが利用していたIPアドレス(表:シマンテック)

「Lazarus」は、Sony Pictures Entertainmentに対するサイバー攻撃や、バングラデシュの中央銀行より金銭を取得したことに関与したとされる攻撃グループ。同グループは、北朝鮮との関係が指摘されている。

Symantecでは、これまでも「Lazarus」による攻撃の可能性を示す根拠として、同グループのツールと初期の「WannaCrypt」が出現したタイミングや、感染端末におけるツールの検知、既知の攻撃ツールと共通のコードが含まれている点などを挙げてきたが、より詳しい情報を公開したもの。

2月から4月にかけて展開された「WannaCrypt」の感染端末に対する調査から、感染活動で利用されたと見られるツールや手法、インフラ面における多くの共通点を発見したとし、断定には至っていないものの、これら状況証拠により両者が関係することは濃厚であるとしている。

(Security NEXT - 2017/05/23 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Samsung製スマホなどの既知脆弱性が攻撃の標的に - 米政府が注意喚起

2019年上半期の攻撃、前期の3倍以上に - F-Secureまとめ

2019年2Qのランサム新亜種1.6万件 - 前年同期から倍増

8月半ばからTCP 445番ポート宛てのパケットが増加 - 8割の送信元がWS 2003

重要インフラの3社に1社でランサム被害 - 11%は感染20台以上

不正送金マルウェア「Ursnif」の検出が急増 - コインマイナーは大幅減

「情報セキュリティ白書2018」が発売 - PDF版はアンケート回答で無料

6月のマルウェア検出、3割弱減 - 「MS17-010」悪用が増加

2017年の新種ランサムウェア、前年比62%増 - 「WannaCrypt」検出、日本は2位

2018年1Q、仮想通貨発掘マルウェアが急増 - ランサム攻撃は大幅減