活発な動きを見せるランサムウェア「Locky」 - 「アフィリエイト」が後押し

ランサムウェア「Locky」の感染活動が過熱している。同マルウェアへ感染させるためのメールが、国内においても大量に出回っており、セキュリティベンダーでは警戒を強めている。

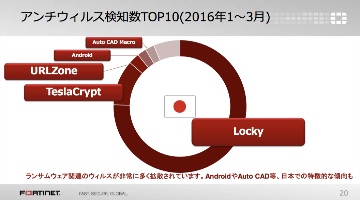

2016年1月から3月までの国内検知状況(グラフ:フォーティネット)

ランサムウェアの「Locky」は、請求書などを装ったWordファイルをメールで送り付け、同ファイルのマクロにより感染を広げている。日本語を含む多言語展開が確認されている。

フォーティネットジャパンによれば、1月から3月にかけて同社センサーや製品で検知した「Locky」関連のマルウェアは、約100万件にのぼったという。

Manky氏

おもに同マルウェアを感染させるためにメールで送信された「ダウンローダー」を検知したもので、同社が観測したマルウェアの4分の3近くを占めた。

米Fortinetで、グローバルセキュリティストラテジストを務めるDerek Manky氏は、同ランサムウェアをコントロールしている組織はひとつだが、「アフィリエイト」を展開していることが活発な感染活動の背景にあると指摘。

感染被害者に表示される支払ページにはアフィリエイト参加者のIDが指定されており、復号鍵の購入ごとに料金が発生する「PPP(Pay Per Purchase)」モデルにより攻撃者に収益が分配されるしくみで、アフィリエイト収入をもくろむ攻撃者が複数関与しているという。

同様のアフィリエイトを採用するランサムウェアは「Locky」だけでなく、こうしたビジネスモデルが、昨今のランサムウェア拡大に大きく影響しているとみられており、引き続き注意が必要だ。

(Security NEXT - 2016/03/10 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

業務委託先でランサム被害、情報流出のおそれ - AGS

松山市営住宅の入居者情報が流出 - 指定管理者がランサム被害

ランサム被害で株主や従業員情報が流出した可能性 - テイン

ランサムウェア被害を確認、詳細は調査中 - FA機器開発会社

コールセンターの再委託先でランサム被害 - カーシェアリングサービス

クラウドサーバがランサム被害、従業員情報が流出か - ホテルオークラ福岡

子会社で一部サーバがランサム被害、詳細を調査 - システムソフト

海外子会社がランサム被害、生産プラントは操業継続 - 住友金属鉱山