3500超の正規サイトに不正コード - 閲覧によるマルウェア感染なく情報収集目的か

米Symantecは、2016年に入ってから3500超におよぶ正規サイトが改ざん被害に遭っていることを明らかにした。外部サイトのスクリプトを読み込ませ、閲覧者の情報を収集しているという。

特定のコンテンツマネジメントシステム(CMS)を利用する正規サイトが脆弱性を突かれ、不正サイトへ誘導するコードを埋め込まれる被害が発生しているもの。多数のユーザーが悪質なサイトへリダイレクトされていることを同社で検知しているという。

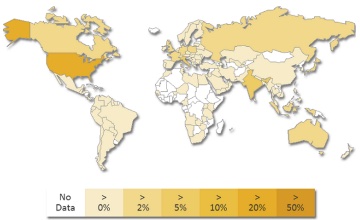

改ざんサイトの所在地(図:Symantec)

不正なコードが埋め込まれた75%は米国内のサイトで企業や教育機関、政府関係などが中心。攻撃対象となるサイトの検索や、脆弱性に対する攻撃、不正コードの挿入まで自動化されている可能性が高いと同社では見ている。

また、不正サイトへ誘導されたユーザーの47%は米国が占めており、インドが12%で2番目に多いが、イギリス、イタリアなどと並び、日本国内から誘導されたケースも6%あった。

正規サイト経由に埋め込まれた問題のコードは、ブラウザに読み込まれると、一定時間待機したのちに外部のJavaScriptを実行。さらに別のスクリプトを複数実行するという。実行されるスクリプトでは、IPアドレスやアクセスしたページのタイトル、URL、アクセス元や検索語、Adobe Flash Playerのバージョン、使用言語などの情報を収集していた。

その一方で、今回の攻撃を通じて閲覧者にマルウェアを感染させる行為は行っておらず、攻撃に向けた情報収集活動ではないかと同社は分析。改ざん被害に遭わないよう、ウェブサイトの運営者へ注意を呼びかけている。

(Security NEXT - 2016/01/25 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

米当局、「Langflow」や「Apex One」の脆弱性悪用に注意喚起

複数ソフトが改ざん被害、正規ルートで汚染版が流通 - 米当局が注意喚起

「TrendAI Apex One」に複数脆弱性 - 一部はすでに悪用

推論サーバ「NVIDIA Triton Inference Server」に複数脆弱性

LLMアプリ開発基盤「Dify」に複数のクリティカル脆弱性

Ivanti、5月の月例アップデートを公開 - 「クリティカル」脆弱性も

Hitachi Vantaraのデータ統合分析基盤「Pentaho」に深刻な脆弱性

「pgAdmin 4」に複数脆弱性 - 認証情報漏洩や任意コマンド実行のおそれ

「BerriAI LiteLLM」にSQLi脆弱性 - 認証情報漏洩のおそれ、悪用も

「Linuxカーネル」の暗号通信処理にLoP脆弱性「Dirty Frag」